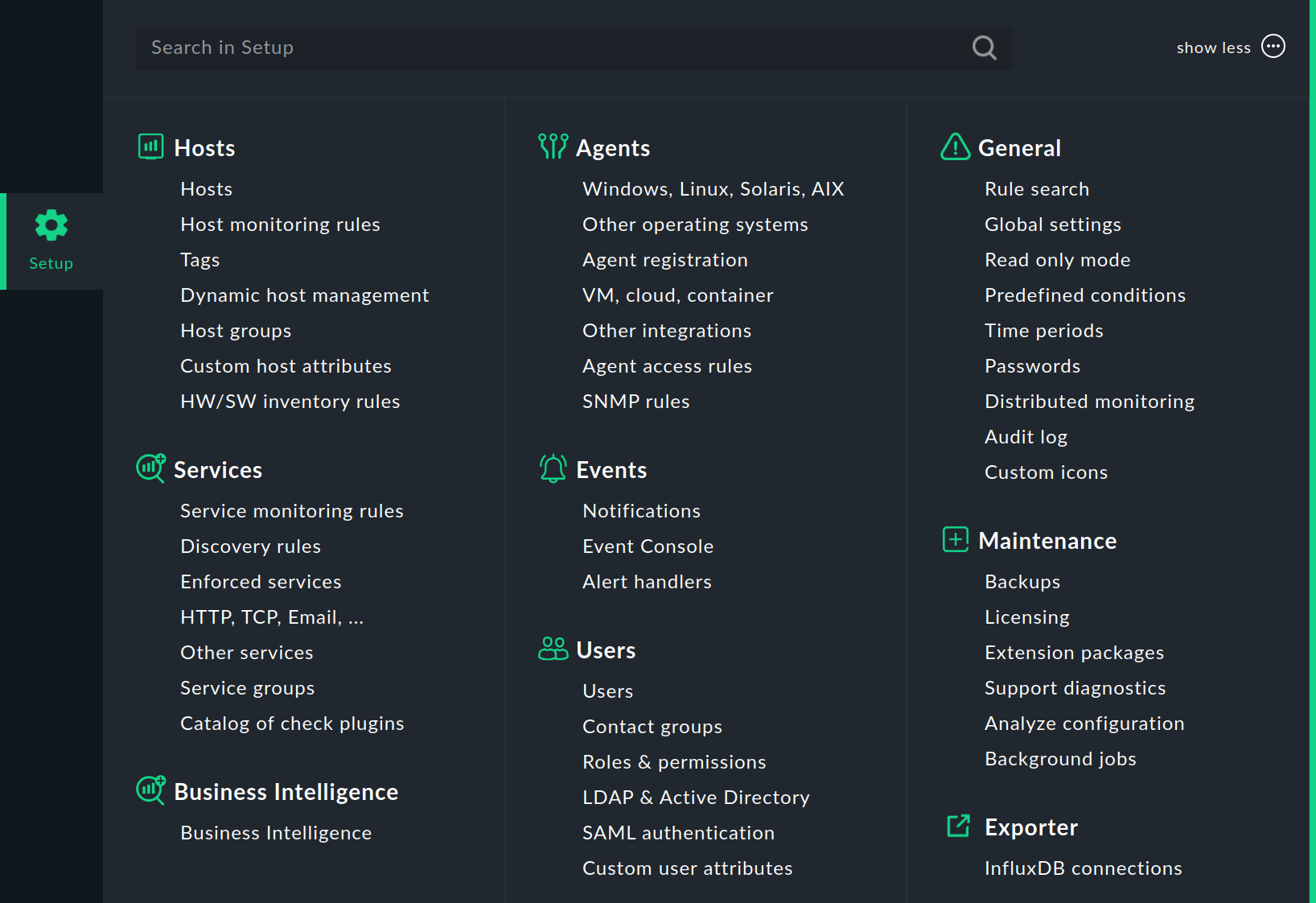

1. Setup-Menü

Ihr Einstieg in die Konfiguration von Checkmk ist das Setup-Menü, das Sie über die Navigationsleiste öffnen können:

In diesem Menü finden Sie die Werkzeuge, mit denen Sie Checkmk einrichten und konfigurieren können. Das Menü ist nach Themen (topics) untergliedert. Unterhalb jedes Themas finden Sie die Menüeinträge.

Die folgende Tabelle gibt einen Überblick über die Menüs, und in welchem Teil des Handbuchs Sie genauere Informationen erhalten.

| Menü | Inhalt |

|---|---|

Hosts |

Die Verwaltung der zu überwachenden Hosts. Hier finden Sie die Hosts, die Regeln für das Monitoring der Hosts, die Host-Merkmale, die Verbindungen für die dynamische Host-Verwaltung (nur in den kommerziellen Editionen), die Host-Gruppen, die Regeln für die HW-/SW-Inventur und die Checkmk Relays (nur in Checkmk Ultimate). Mit den Custom host attributes können Sie selbst Attribute erstellen, die den Eigenschaften der Hosts hinzugefügt werden. |

Services |

Die Verwaltung der Services, die auf den Hosts laufen. Hier finden Sie die Regeln für das Monitoring der Services, für die Service-Erkennung, für erzwungene Services und für die Überwachung von Netzwerkdiensten wie HTTP, TCP, E-Mail (aktive Checks). Außerdem können Sie die Liste der Service-Gruppen und den Katalog der Check-Plugins in Checkmk öffnen. |

Business Intelligence |

Der Einstieg in die Verwaltung der Business Intelligence (BI). |

Agents |

Die Monitoring-Agenten, die die Daten von den Hosts übermitteln. Hier gibt es die Checkmk-Agenten für Linux, Windows und andere Betriebssysteme zum Download, Zugang zur Agentenbäckerei (nur in den kommerziellen Editionen), mit der Agenten konfiguriert, paketiert und automatisch aktualisiert werden können, und zur Agentenregistrierung um Hosts automatisch zu erstellen (nur in Checkmk Ultimate). Außerdem finden Sie hier Regeln zur Überwachung anderer Systeme — z.B. mit Spezialagenten und über SNMP. Der Eintrag VM, cloud, container führt Sie u.a. zu den Regeln zur Überwachung von Amazon Web Services (AWS), Microsoft Azure, Google Cloud Platform (GCP), Kubernetes, Prometheus und VMware ESXi. |

Quick Setup |

Die Schnelleinrichtung für das Monitoring von AWS, Microsoft Azure und GCP. |

Events |

Die Verarbeitung von Ereignissen — mit der Übersicht, zum Test und zur Analyse von Benachrichtigungen, und mit Regeln für Event Console sowie Alert Handler (nur in den kommerziellen Editionen). |

Users |

Die Themen rund um Benutzer, Zuständigkeiten und Berechtigungen. Sie können die Listen der Benutzer, Kontaktgruppen und Rollen aufrufen, die Benutzerverwaltung mit LDAP/Active Directory einrichten und die Anmeldung mit SAML konfigurieren (nur in den kommerziellen Editionen). Außerdem können Sie benutzerdefinierte Attribute erstellen. |

General |

Übergreifende Themen finden Sie hier, unter anderem Rule search zum (Wieder-)Finden von Regeln, die vordefinierten Bedingungen (predefined conditions) zur Nutzung in Regeln, die globalen Einstellungen (Global settings), die Zeitperioden, den Passwortspeicher und den Einstieg in das verteilte Monitoring. Mit Audit log können Sie sich alle jemals durchgeführten Änderungen der Konfigurationsumgebung anzeigen lassen und mit dem Read only mode solche Änderungen temporär unterbinden. Außerdem können Sie benutzerdefinierte Symbole (custom icons) hinzufügen. |

Maintenance |

Dieses Thema fasst Aktionen zur Wartung von Checkmk zusammen, wie zum Beispiel die Erstellung von Backups, die Analyse der Checkmk-Konfiguration oder die Auswahl der Daten für die Support Diagnostics. Die Einträge für die Lizenzierung und zum Umgang mit Checkmk-Erweiterungspaketen (MKPs) gibt es nur in den kommerziellen Editionen. |

Connectors |

Verbindungen zu anderen Systemen, zum Beispiel für den Export von Metriken an InfluxDB (und Graphite). Dieses Thema gibt es nur in den kommerziellen Editionen. |

Synthetic Monitoring |

Der Einstieg in das Checkmk Synthetic Monitoring mit Robotmk. Dieses Thema gibt es nur in den kommerziellen Editionen. |

Telemetry |

Empfang von OpenTelemetry-Daten (nur in Checkmk Ultimate) über den OpenTelemetry Collector oder einen Prometheus-Endpunkt. |

2. Setup shortcuts

Wenn Sie schon länger mit dem Setup-Menü arbeiten, werden Sie die Symbole im Menü wahrscheinlich schon auswendig kennen — insbesondere dann, wenn Sie sich die Symbole in den Mega-Menüs bei jedem Menüeintrag anzeigen lassen, wie Sie es im User-Menü einstellen können.

Dann empfiehlt sich für den Schnellzugriff das Snapin Setup shortcuts für die Seitenleiste mit Symbolen für jeden Setup-Menüeintrag:

3. Änderungen aktivieren

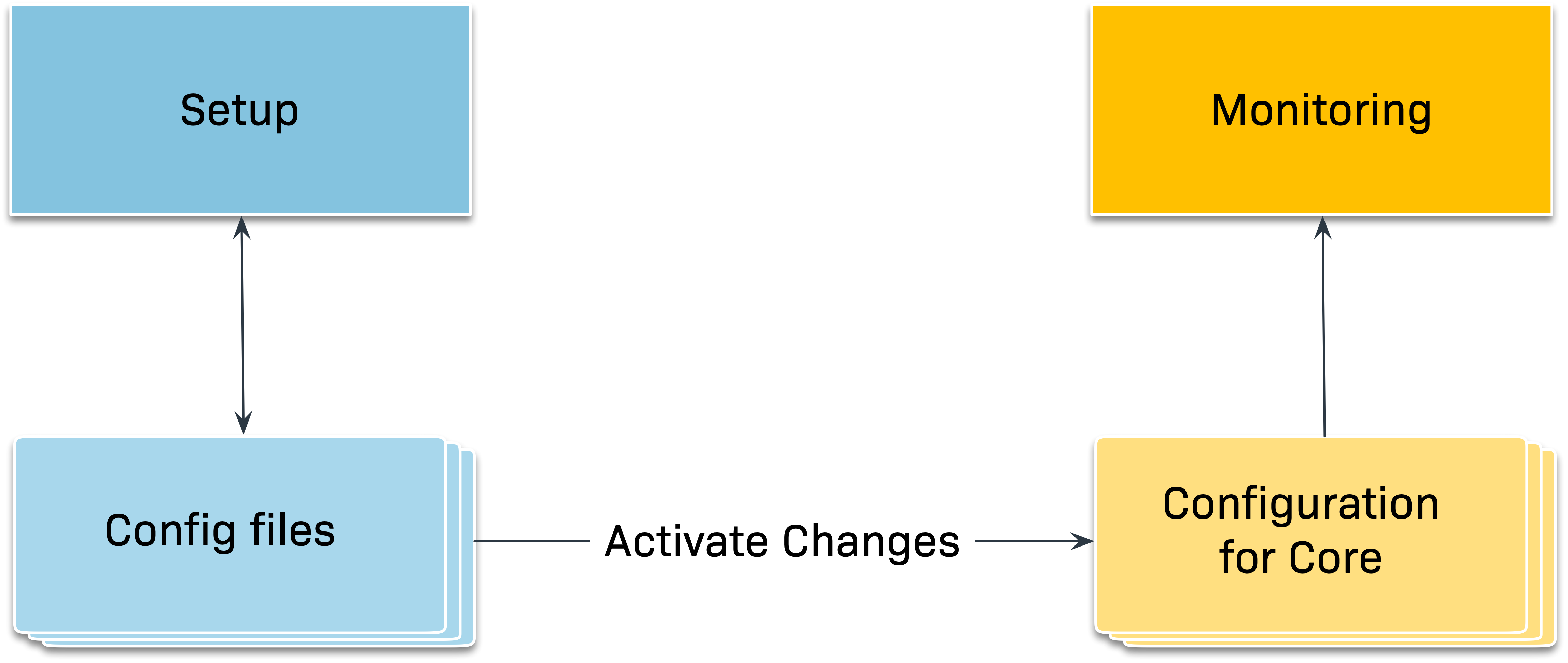

Checkmk speichert alle Änderungen, die Sie vornehmen, zunächst nur in einer vorläufigen Konfigurationsumgebung, in der Sie Hosts, Services und Einstellungen verwalten, und die das aktuell laufende Monitoring noch nicht beeinflusst. Erst durch das „Aktivieren der ausstehenden Änderungen“ werden diese in die Monitoring-Umgebung übernommen.

Änderungen in der Konfiguration — z.B. das Hinzufügen eines neuen Hosts — haben also zunächst keinen Einfluss auf das Monitoring. Erst durch die Aktivierung werden alle Änderungen, die sich seit der letzten Aktivierung angesammelt haben, gleichzeitig aktiv.

Vielleicht mag Ihnen das umständlich erscheinen. Es hat aber den Vorteil, dass Sie eine komplexere Änderung erst in Ruhe vorbereiten können, bevor diese produktiv geht. So kann es z.B. sein, dass Sie nach dem Hinzufügen eines Hosts erst noch Schwellwerte setzen oder manche Services entfernen möchten, bevor das Ganze „scharfgeschaltet“ werden soll.

Wann immer Sie mit dem Setup-Menü eine Änderung an der Monitoring-Umgebung durchführen, wird diese zunächst gesammelt und gilt als pending.

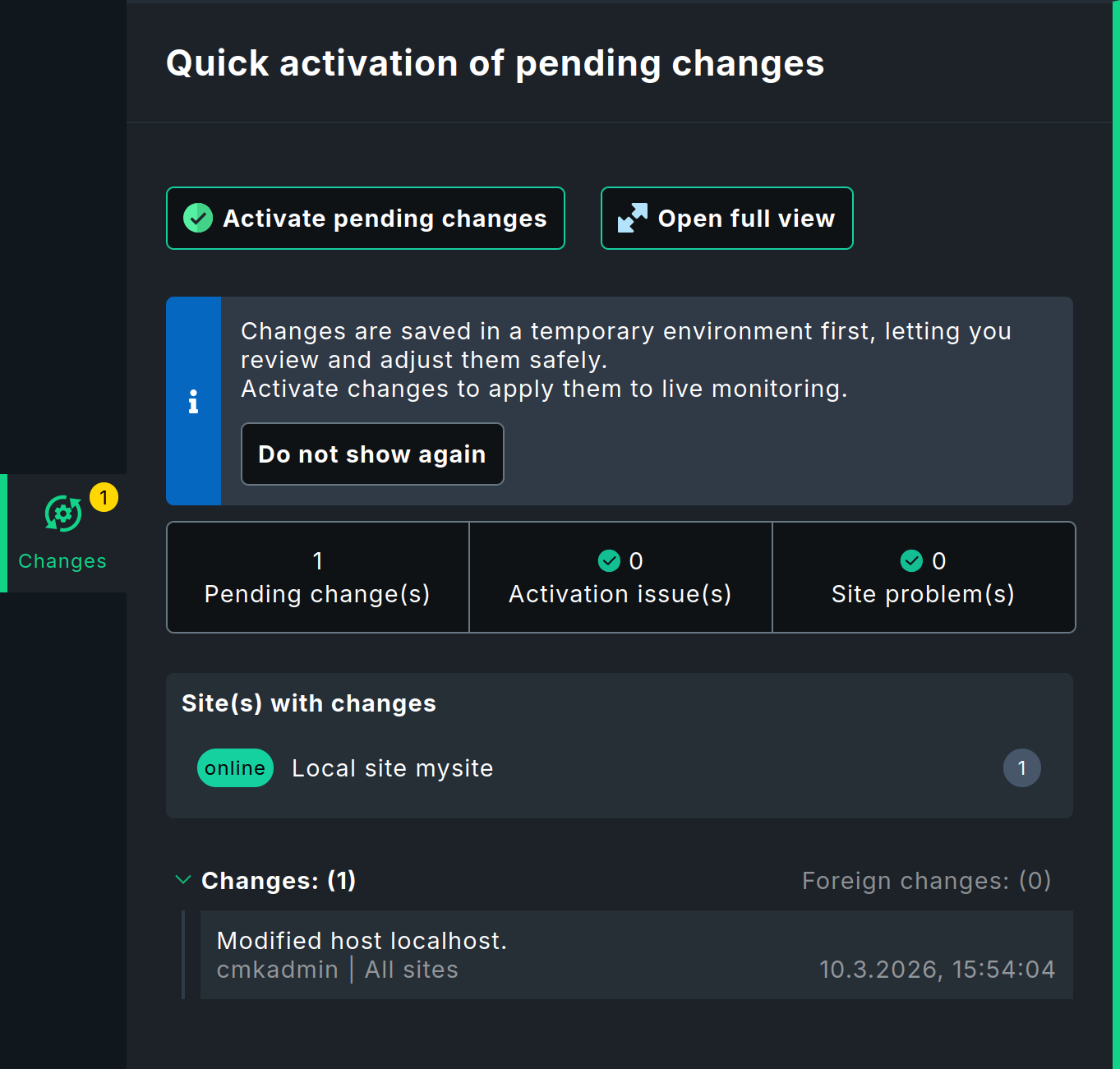

Die Zahl der ausstehenden Änderungen, die noch nicht aktiviert sind, sehen Sie in der Navigationsleiste, im Menü Changes, und dort an der Nummer im gelben Kreis. Wenn Sie das Symbol anklicken, sehen Sie die Details dieser noch ausstehenden Änderungen:

Durch Klick auf den Knopf Activate pending changes werden die Änderungen angewendet. Nach kurzer Wartezeit erhalten Sie die Rückmeldung, dass die Änderungen erfolgreich aktiviert wurden und alles auf dem neuesten Stand ist. Die Nummer im Menü Changes ist verschwunden und bleibt es auch solange, bis die nächste Änderung ansteht.

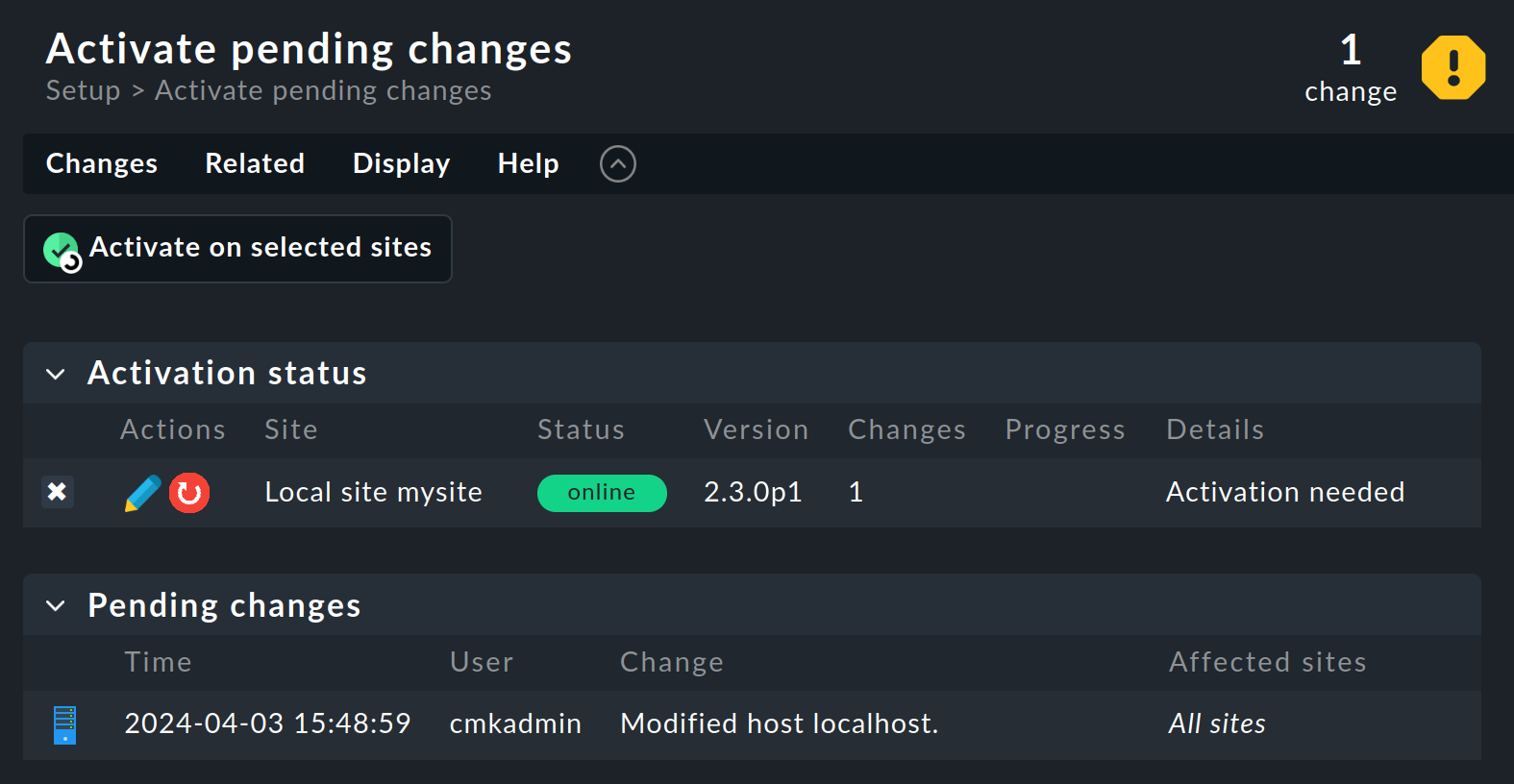

Im oben gezeigten Slideout erhalten Sie eine Zusammenfassung der wichtigsten Informationen. So können auf einen Blick feststellen, ob es bereits Probleme bei der Aktivierung oder mit Instanzen gibt. Solche Probleme können verhindern, dass die ausstehenden Änderungen aktiviert werden. In diesem Fall ist es ratsam, dass Sie sich den vollen Überblick mit der Tabellenansicht Activate pending changes verschaffen. Diese Seite öffnen Sie aus dem Slideout durch Klick auf den Knopf, der Ihnen die drei Zahlen zeigt oder auf Open full view:

Auf dieser Seite starten Sie Aktivierung der Änderungen durch Klick auf Activate on selected sites.

Sie können festlegen, ob ein Klick auf das Symbol Changes das Slideout oder sofort die Seite Activate pending changes anzeigen soll. Die zugehörige Option Default behavior for 'Changes' finden Sie bei Ihren persönlichen Einstellungen im User-Menü. |

Für welchen Weg Sie sich auch entscheiden haben: durch das Aktivieren der Änderungen wird aus den Konfigurationsdateien eine neue Konfiguration für den Monitoring-Kern erzeugt und diesem der Befehl gegeben, diese Konfiguration ab sofort zu verwenden:

Die Liste der anstehenden Änderungen wird dadurch geleert. Diese Einträge sind aber nicht verloren, sondern können über Setup > General > Audit log abgerufen werden. Dort finden Sie den Inhalt der Log-Datei mit allen aktivierten Änderungen, die in der Instanz jemals durchgeführt wurden. Die Anzeige in Audit log kann gefiltert werden und zeigt standardmäßig die Änderungen von heute.

|

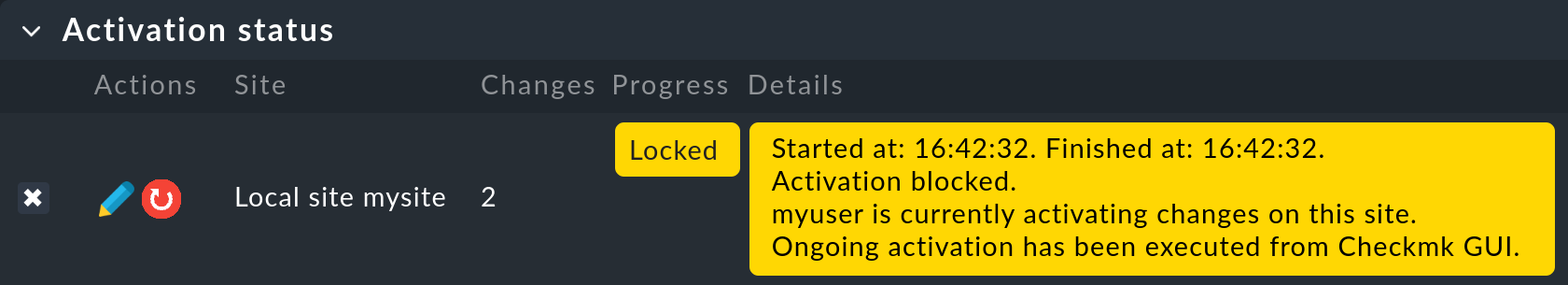

Wenn Sie versuchen, Änderungen zu aktivieren und gerade eine andere Aktivierung läuft, erhalten Sie eine entsprechende Warnung:  Aus der Meldung können Sie ablesen, wer (d.h., welcher Checkmk-Benutzer) eine andere Aktivierung auf welchem Weg (über die GUI oder die REST-API) gestartet hat. |

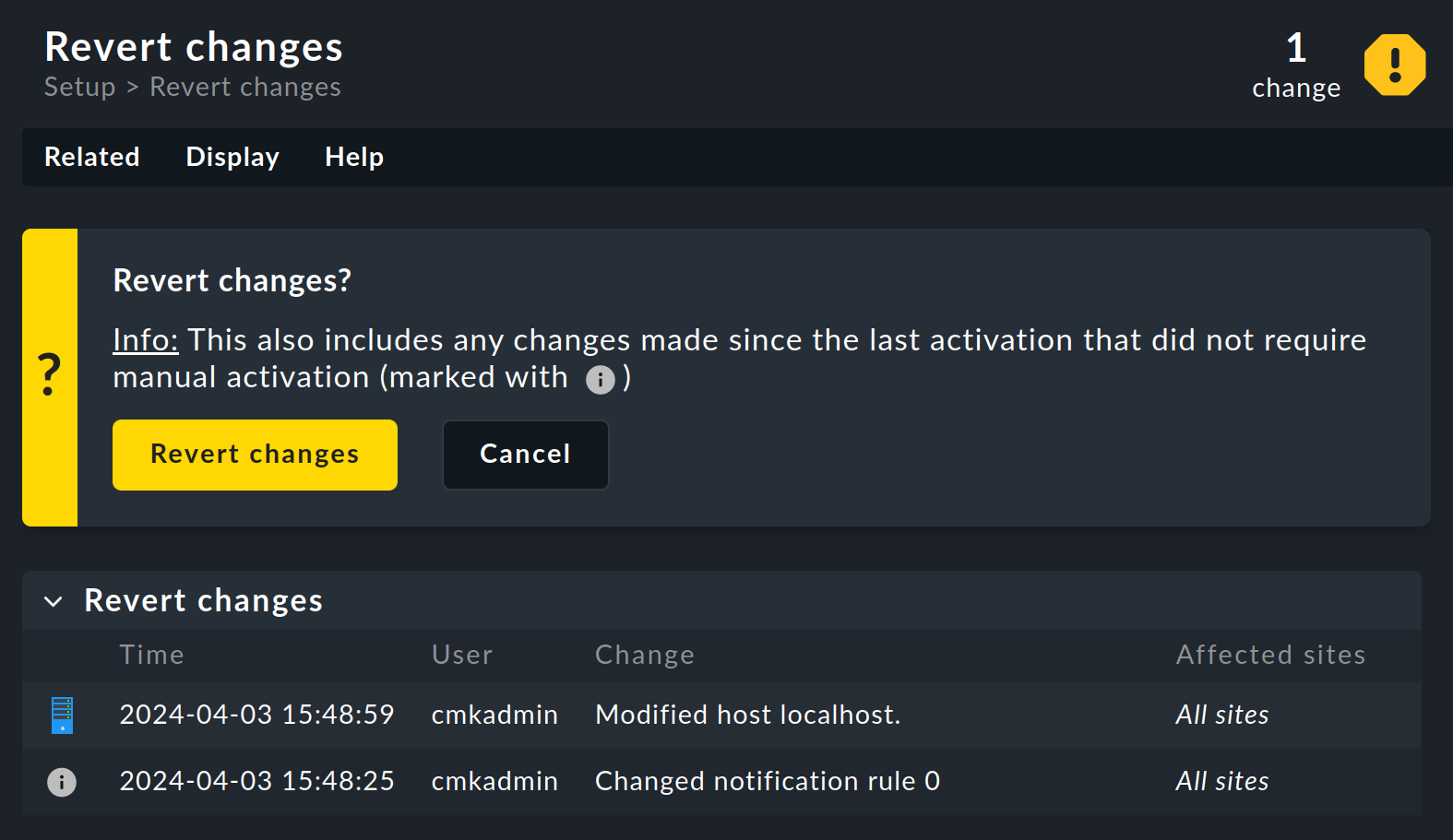

4. Änderungen rückgängig machen

Die Aktivierung von Änderungen wird Ihnen bei der Einrichtung Ihrer Überwachung ebenso wie bei jeder späteren Anpassung der Konfiguration immer wieder begegnen. Gerade wenn Sie komplexere Modifikationen an Ihrem System vornehmen, kann es passieren, dass Sie doch im Laufe eines Bearbeitungsprozesses Änderungen rückgängig machen wollen anstatt sie zu aktivieren. Nutzen Sie hierfür den Menüeintrag Changes > Revert changes.

Damit können Sie alle seit dem letzten Activate on selected sites ausstehenden Änderungen verwerfen:

Im unteren Bereich werden Ihnen alle Änderungen angezeigt, die nach der Zustimmung im Bestätigungsdialog verworfen werden. Sie kehren damit zum Stand der letzten Änderungsaktivierung zurück.