This is a machine translation based on the English version of the article. It might or might not have already been subject to text preparation. If you find errors, please file a GitHub issue that states the paragraph that has to be improved. |

1. Introducción

Los certificados garantizan el funcionamiento seguro de tu monitorización: para las comunicaciones entrantes y salientes en tu entorno Checkmk, confirman la fiabilidad de las claves utilizadas, por ejemplo, entre los agentes y tu sitio Checkmk o, en la monitorización distribuida, para la comunicación entre el site central y los sitios remotos.

Los certificados se almacenan en formato PEM en Checkmk, incluidas las autoridades de certificación (CA) de Checkmk, cada una de las cuales acredita su propia fiabilidad con un certificado de CA. PEM son las siglas de «privacy-enhanced mail» (correo con privacidad mejorada) y es un formato de archivo de texto fácil de usar para almacenar y compartir claves criptográficas, certificados y solicitudes. Los archivos en formato PEM son archivos de texto sin formato y, como tales, se pueden ver y editar fácilmente con un editor de texto.

Checkmk dota a tus sitios Checkmk de sus propias autoridades de certificación y certificados, que son esenciales para el funcionamiento y la comunicación entre los componentes de una instalación de Checkmk (por ejemplo, entre los agentes y el sitio). Los certificados emitidos por una CA se denominan «certificados CA». Los certificados CA sirven como identificadores digitales para la comunicación cifrada: Heredan la confianza de su CA y la transmiten en una cadena de confianza (o cadena de certificados).

La CA raíz es una autoridad de confianza que actúa como ancla de confianza en una cadena de certificados: Emite un certificado raíz autofirmado (un certificado de CA) que establece la credibilidad y la identidad digital de los certificados y las CA derivados de él. Al final de la cadena de certificados se encuentra el certificado hoja como entidad individual. Heredan la confianza de los miembros de la cadena de nivel superior que se encuentran por encima de él. La confianza se transmite y se confirma a través de procesos de firma con firmas digitales. Puede haber uno o más certificados intermedios entre los certificados raíz y de hoja (en sentido figurado: las ramas del árbol de certificados). El certificado intermedio superior está firmado por la CA raíz, y los intermedios que están por debajo actúan como CAs subordinadas. En Checkmk no hay certificados intermedios porque no son necesarios para la arquitectura de seguridad del software Checkmk.

En la práctica, puedes imaginarte el proceso de la siguiente manera: Una CA firma el certificado que emite con su clave privada, garantizando así su autenticidad y validez. Los componentes del sistema implicados se basan en una lista predefinida de certificados de CA. Los navegadores web, por ejemplo, proporcionan una lista de certificados de CA (aprobados por un consorcio de los principales fabricantes de navegadores) y, por lo tanto, confiarán en los sitios web que utilicen certificados intermedios firmados por estos certificados de CA y, a su vez, en las claves de servidor firmadas por ellos. Los certificados que confirman la identidad de un cliente o de una persona detrás de un servidor (o un dominio web) se denominan certificados de servidor; un ejemplo de ello es el certificado de servidor de un sitio web que este presenta al navegador. El término «certificados TLS/SSL» se utiliza a menudo como sinónimo de certificados de servidor.

En pocas palabras, la CA checkea la clave pública de un solicitante (persona, sitio web o componente de software) verificando la autenticidad y validez de su certificado. Si el resultado es positivo, se habilita la comunicación interna del sistema, por ejemplo, entre un sitio y sus hosts asignados o en la monitorización distribuida entre sitios.

En Checkmk, la comunicación de los agentes está protegida de una forma que va incluso más allá de SSL/TLS: La comunicación entre el Receptor del agente (en el site) y el Controlador de agentes (en el host supervisado) se realiza a través de mTLS, de forma asíncrona y con cifrado de extremo a extremo. La «m» de mTLS significa confirmación mutua de una base de confianza: autenticación del cliente y del servidor que amplía el protocolo TLS estándar. Una autoridad de certificación (CA) responde a las solicitudes de firma del Controlador de agentes de los hosts supervisados. Esto facilita la identificación de agentes comprometidos.

La autenticidad de cada certificado se puede verificar mediante una huella digital: Se calcula una suma de comprobación a partir de todos los datos del certificado y se muestra como un número hexadecimal. Esta «huella digital» es el identificador digital único del certificado. Cualquier manipulación de un certificado cambia su huella digital y se detecta al compararla con una autoridad de confianza. La comunicación solo tiene lugar después de que los certificados necesarios se hayan verificado correctamente, y solo de forma cifrada. Los certificados SSL/TLS, por ejemplo, permiten una comunicación segura entre navegadores web y sitios web mediante el protocolo de internet HTTPS y garantizan que los datos no puedan leerse ni manipularse durante la transmisión.

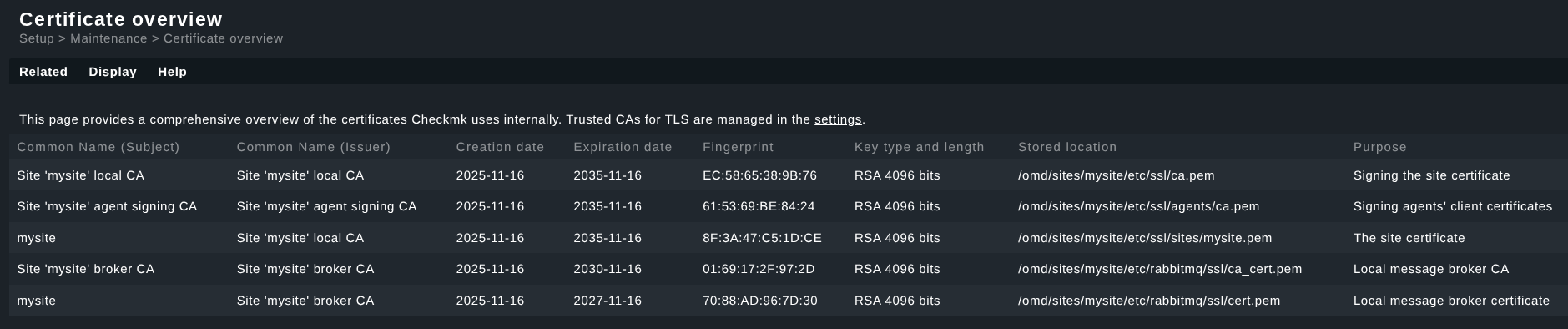

Puedes ver los certificados que vienen preinstalados en Checkmk en la página Certificate overview.

2. Vista general de certificados en Checkmk

Abre la página Certificate overview a través de Setup > Maintenance > Certificate overview. Aquí encontrarás de un vistazo todos los certificados básicos que se crearon y almacenaron en Checkmk al configurar tu site. Esta página tiene fines meramente informativos y sirve como punto de acceso rápido interno, por ejemplo, para comprobar la validez y las huellas digitales de los certificados preinstalados. Si sospechas que hay problemas con los certificados, la vista general puede acelerar la resolución de problemas. La página Certificate overview es el primer lugar al que acudir para ello.

La página Certificate overview muestra la lista de certificados de los componentes de Checkmk con sus metadatos: en la sección Common Name (Subject) encontrarás los certificados que se han emitido, y en Common Name (Issuer) su emisor (Autoridad de Certificación), cada uno con sus correspondientes fechas de creación y caducidad. Para cada certificado, además de la fecha de validez, se almacenan la huella digital individual, el tipo de clave (RSA), la longitud de la clave en bits, la ubicación de almacenamiento con la ruta del archivo y una breve descripción de su función (Purpose). La huella digital completa se muestra como un tooltip (texto al pasar el ratón) para la entrada de huella digital correspondiente cuando pasas el ratón por encima de la entrada. No dudes en echar un vistazo a tu propio site para orientarte; la longitud de la clave y otros elementos pueden diferir del ejemplo.

Al crear un sitio de Checkmk, siempre se generan tres autoridades de certificación (CA) de forma individual como emisores de confianza de certificados. La página muestra sus certificados de CA: un certificado de CA para firmar el certificado del sitio, un certificado de CA para las claves de los agentes durante la autenticación mTLS y un certificado de CA para los certificados del broker de mensajes en RabbitMQ.

Por defecto, se muestran cinco certificados para un solo sitio. En la monitorización distribuida, la vista general de certificados de tu sitio central contiene una entrada adicional para cada sitio remoto conectado, ya que cada sitio remoto recibe un certificado de sitio remoto para confirmar la autenticidad de la clave utilizada para la comunicación entre los sitios central y remotos.

2.1. Certificados para los componentes de Checkmk

Checkmk dota a todos los sitios de monitorización de autoridades de certificación (CA) y certificados que son esenciales para el funcionamiento y la comunicación entre los componentes de una instalación de Checkmk. La siguiente tabla desglosa la función de cada uno de estos certificados, su posición en la cadena de certificados y las características y procesos del software en los que se integra.

Encontrarás más información en la última columna: «Componentes de Checkmk» es un término deliberadamente amplio que se utiliza aquí para referirse a una variedad de componentes y funcionalidades de tu software de monitorización.

Ruta del archivo en la carpeta «~/etc» |

Posición en la cadena de certificados | Descripción de la función | Componentes de Checkmk |

|---|---|---|---|

|

Certificado de CA |

Certificado raíz para firmar el certificado del sitio. Protege el sitio. |

|

|

Certificado del servidor |

Certificado del sitio para proteger la comunicación entre el sitio (Receptor del agente) y el host (Controlador de agentes). Se trata de un certificado SSL que confirma la autenticidad de la clave para la comunicación de red; se utiliza en varios lugares. |

|

|

Certificado de CA |

Certificado de CA para firmar los certificados del agente (Controlador de agentes). Protege mTLS: se encarga de la autenticación segura mutua entre el cliente y el servidor, lo que amplía el protocolo TLS estándar. |

|

|

Certificado CA |

Certificado CA para firmar los certificados individuales de los brokers de mensajes. Los brokers de mensajes son necesarios para reenviar datos piggyback en la monitorización distribuida. CMK utiliza el software de broker Open Source RabbitMQ como su broker de mensajes. |

|

|

Certificado de servidor |

Certificado de servidor para proteger la comunicación de red del agente de mensajes local. Se trata de un certificado SSL. |

|

|

Certificado de servidor |

Certificado de servidor del agente de mensajes remoto – para Message Broker. Protege la comunicación de red del agente de mensajes del site remoto |

La gestión general de los certificados de confianza para la comunicación cifrada con TLS entre el servidor Checkmk y los agentes en tus hosts supervisados se encuentra en una sección separada de la interfaz de usuario. Puedes ver y gestionar estos ajustes en Setup > General > Global settings > Edit global setting > Trusted certificate authorities for SSL. Desde la página Certificate overview, puedes abrir esta configuración mediante el elemento de menú «Related > Trusted certificate authorities for SSL».

¡Las claves y los certificados asociados para el sistema Apache deben ser almacenados con privilegios de root por el administrador del servidor! |

Los certificados del sistema Apache (es decir, el servidor web Apache HTTP de tu sistema) son importantes, pero no aparecen en la página Certificate overview porque no forman parte del software Checkmk. El administrador del servidor es responsable de estos certificados; los usuarios del site Checkmk no suelen tener derechos de acceso. Los certificados del sistema Apache son relevantes, por ejemplo, para las actualizaciones de agentes, la interfaz web y el uso de la API-REST.

Nota: En una monitorización distribuida con configuración centralizada, los ajustes se transfieren a través de la API-REST. Si quieres saber cómo proteger tu interfaz web con HTTPS, puedes leer más en el artículo del mismo nombre.