This is a machine translation based on the English version of the article. It might or might not have already been subject to text preparation. If you find errors, please file a GitHub issue that states the paragraph that has to be improved. |

1. Optimizar la seguridad

Aunque la monitorización sea «solo» observación, la seguridad TI sigue siendo muy importante, sobre todo al realizar la conexión y configurar sistemas remotos. En el artículo sobre seguridad encontrarás una vista general de temas con los que puedes optimizar la seguridad de tu sistema.

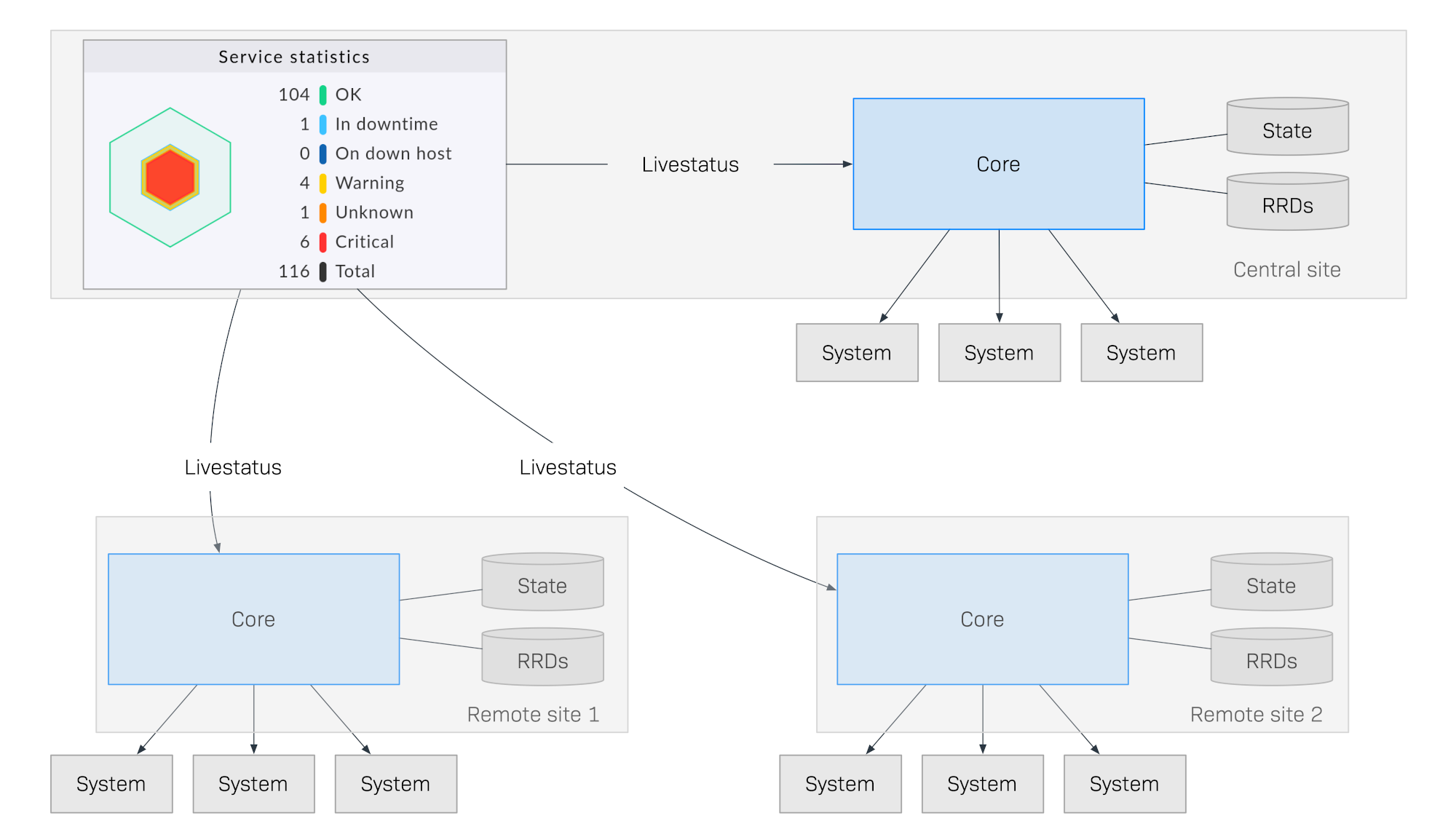

2. Monitorización de entornos muy grandes

Cuando tu monitorización alcanza una escala en la que supervisas miles de hosts o incluso más, las cuestiones de arquitectura y optimización se vuelven más urgentes. Uno de los temas más importantes es la monitorización distribuida. Aquí trabajas con varios sitios de Checkmk que están interconectados para formar un gran sistema y que, si es necesario, se pueden configurar de forma centralizada en la configuración central.

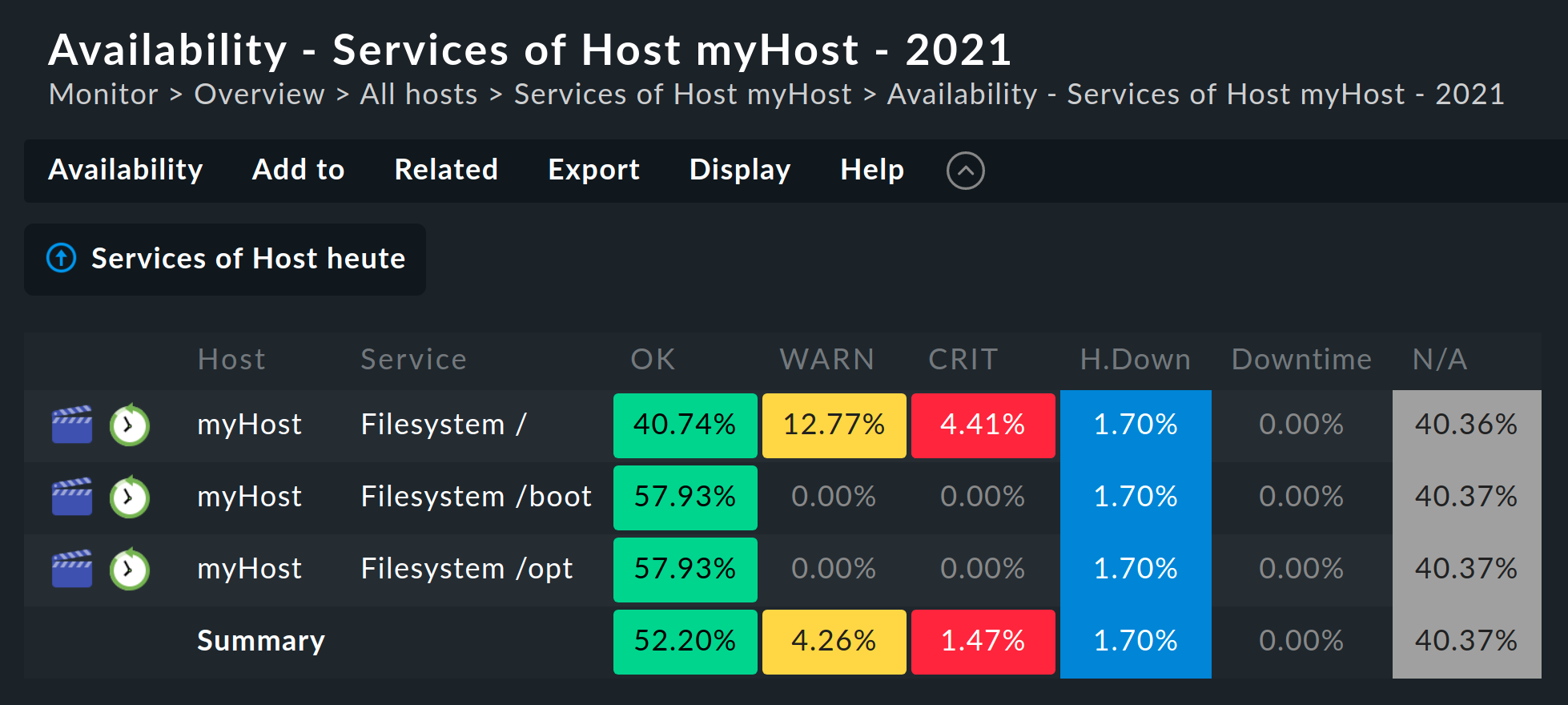

3. Disponibilidad y SLA

Checkmk puede calcular con gran precisión cuál fue el nivel de disponibilidad de los hosts o servicios en determinados periodos de tiempo, cuántas interrupciones hubo, cuánto duraron y mucho más.

Basándose en los datos de disponibilidad, el módulo de software de SLA incluido en las ediciones comerciales permite una evaluación mucho más detallada para ayudarte a cumplir con los service level agreements (SLA), y estos acuerdos pueden incluso someterse a una monitorización activa.

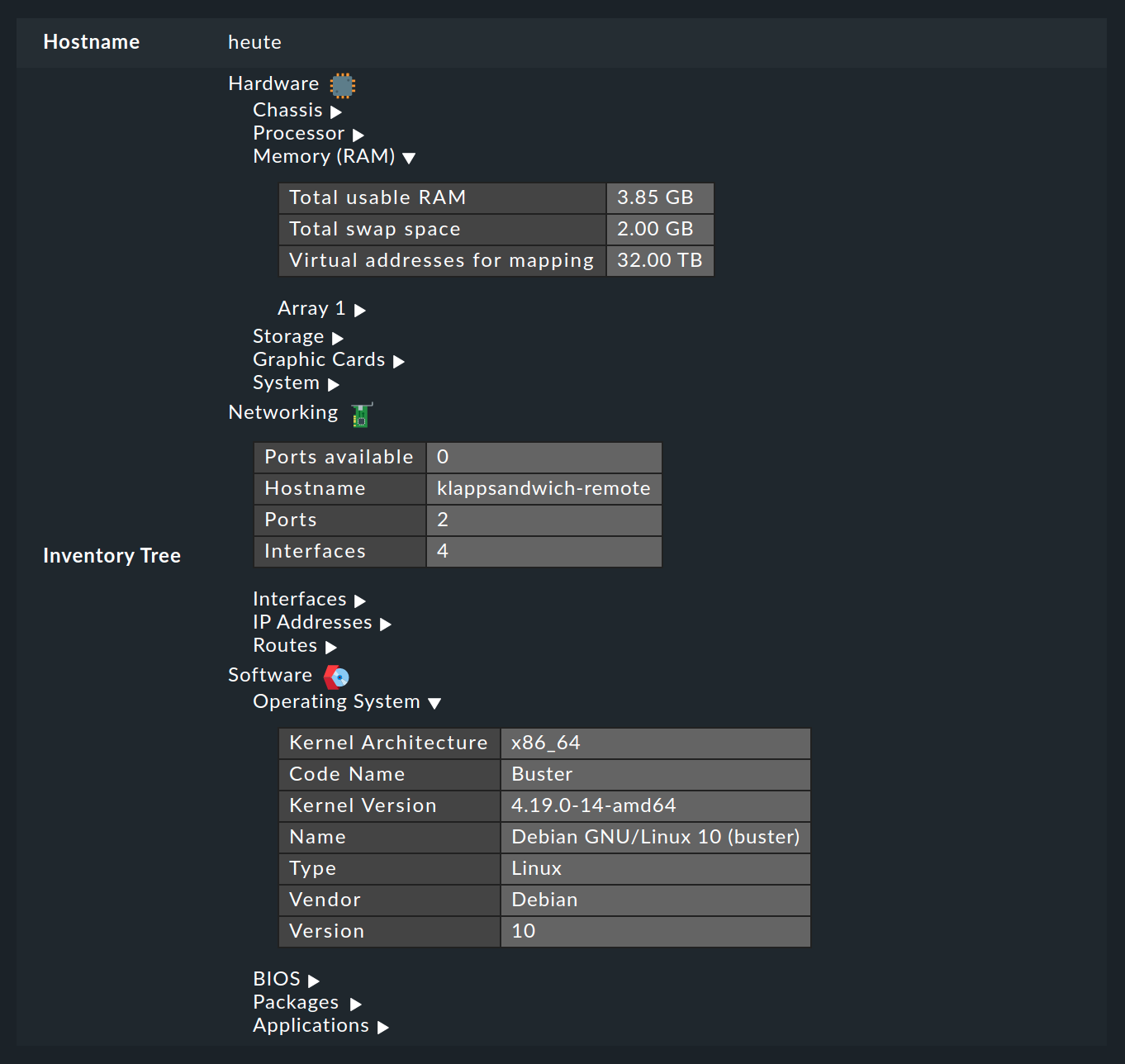

4. Inventario de hardware y software

En realidad, el inventario de HW/SW ya no forma parte de la monitorización, pero Checkmk puede utilizar los agentes ya existentes para generar información detallada sobre el hardware y el software de tus sistemas supervisados. Esto resulta muy útil para el mantenimiento, la gestión de licencias o el rellenado automático de bases de datos de gestión de configuraciones.

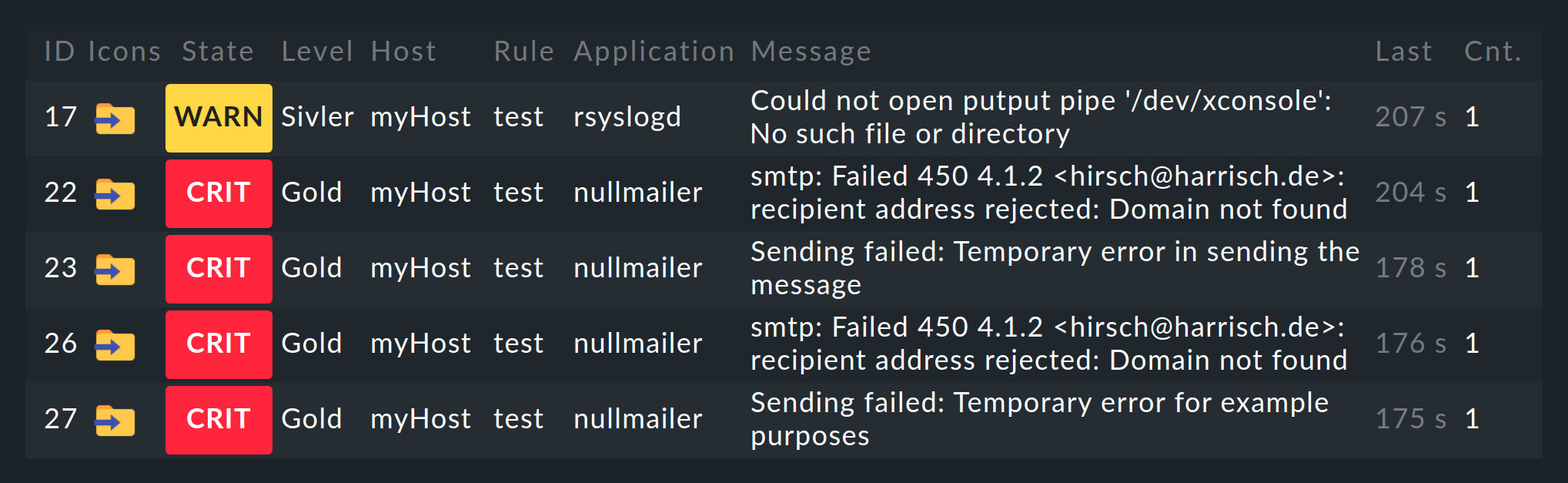

5. Monitorización de mensajes y eventos

Hasta ahora solo hemos hablado de supervisar el estado actual de los hosts y los servicios. Otra cosa muy distinta es la evaluación de los mensajes espontáneos que aparecen, por ejemplo, en los archivos de registro o que se envían a través del syslog o de Traps SNMP. Checkmk filtra los eventos relevantes de los mensajes entrantes y cuenta con un sistema totalmente integrado llamado «Consola de eventos» para este fin.

6. Visualización mediante mapas y diagramas

Con el complemento NagVis integrado en Checkmk, puedes mostrar estados en mapas o diagramas personalizados. Esto es ideal para crear vistas generales atractivas, como por ejemplo en un monitor de una sala de control.

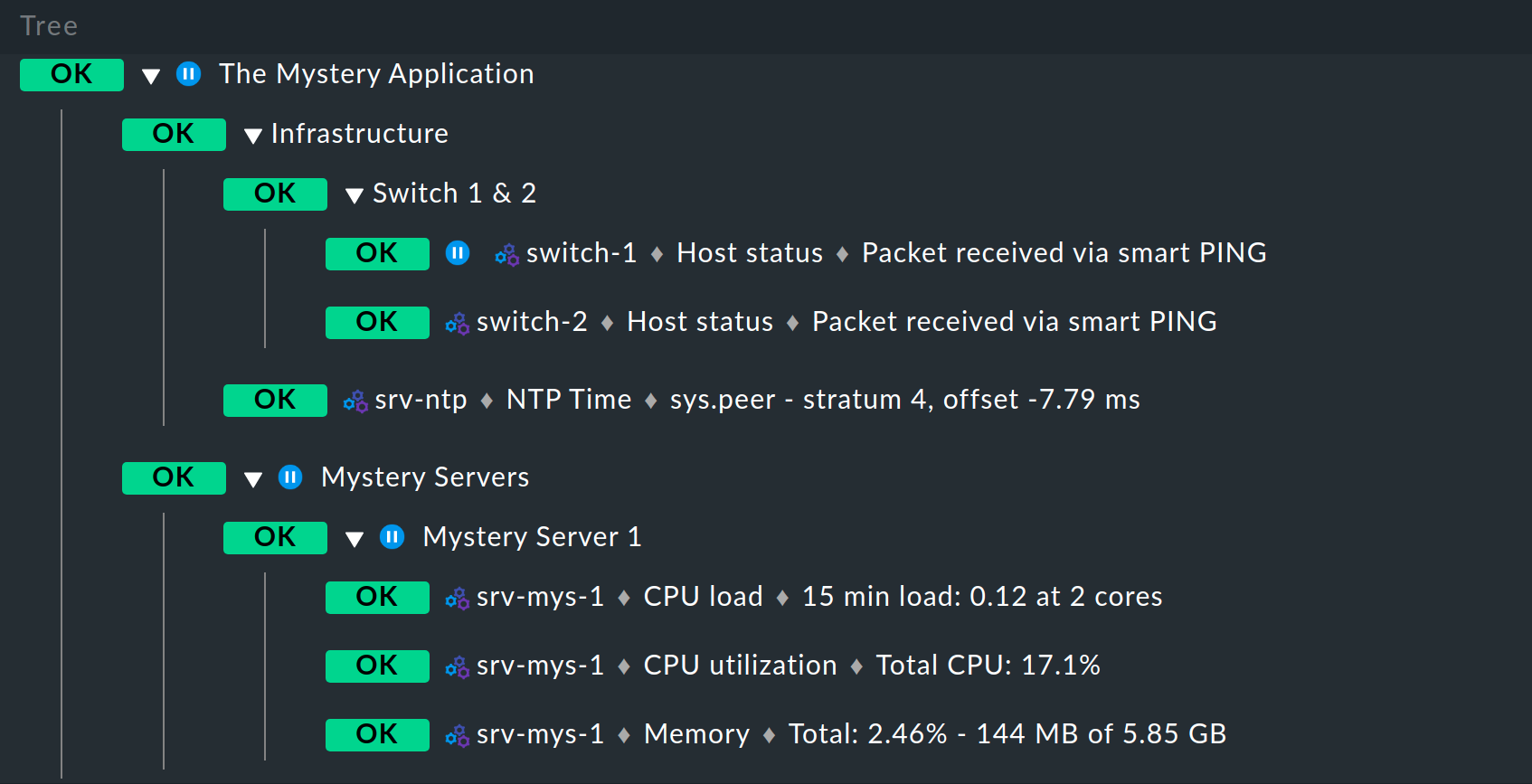

7. Business Intelligence (BI)

Con el módulo de software de Business Intelligence integrado en Checkmk, puedes obtener el estado general de las aplicaciones críticas para el negocio a partir de los numerosos datos de estado individuales y visualizarlos de forma clara.

8. Creación de informes en PDF

La información disponible en Checkmk —vistas de tabla, tablas de disponibilidad, gráficos, logotipos y mucho más— se puede recopilar en informes y exportar como documentos PDF imprimibles. Los informes en PDF solo se pueden crear en las ediciones comerciales.

9. Actualización automática de los agentes

Si supervisas muchos servidores Linux y Windows, puedes usar el actualizador de agentes incluido en las ediciones comerciales para disponer de un método centralizado que mantenga tus agentes de monitorización y sus configuraciones actualizados.

10. Desarrollar tus propios Plugins

Aunque Checkmk ofrece más de 2000 check plugins, a veces puede ocurrir que falte algún check plugin específico. Encontrarás una introducción al desarrollo de extensiones para Checkmk en un artículo aparte.