This article will be completed in the near future to provide a central overview on all aspects of security measures implemented in Checkmk and aids on further improving security.

First the Good News: Since its beginning Checkmk has used an architecture that considers security needs and — wherever possible — applies these to its standard settings. There are however aspects where user intervention is required, for example when keys or certificates have to be generated or imported. You can view the certificates that are pre-installed in Checkmk on the Certificate overview page in the software. Further information about this topic is provided in the article Certificate overview in Checkmk.

This is a machine translation based on the English version of the article. It might or might not have already been subject to text preparation. If you find errors, please file a GitHub issue that states the paragraph that has to be improved. |

Este artículo se completará en breve para ofrecer una visión general de todos los aspectos relacionados con las medidas de seguridad implementadas en Checkmk y para ayudar a mejorar aún más la seguridad.

Primero, las buenas noticias: desde sus inicios, Checkmk ha utilizado una arquitectura que tiene en cuenta las necesidades de seguridad y, siempre que es posible, las aplica a su configuración estándar. Sin embargo, hay aspectos en los que se requiere la intervención del usuario, por ejemplo, cuando hay que generar o importar claves o certificados. Puedes ver los certificados que vienen preinstalados en Checkmk en la página «Certificate overview» del software. Encontrarás más información sobre este tema en el artículo «Resumen de certificados en Checkmk».

1. Salida del agente

Checkmk ofrece cifrado TLS para la comunicación entre el servidor y los agentes en hosts Linux y Windows. Encontrarás información detallada sobre esta comunicación en los siguientes artículos:

Sin embargo, hay algunos entornos en los que no se puede configurar el cifrado TLS para clientes Linux o Unix. En esos casos, puedes usar túneles cifrados, por ejemplo con SSH:

2. Comunicación HTTP(S)

En muchos lugares de Checkmk, la comunicación se realiza a través de HTTP. Esto se aplica a la comunicación interna y a configuraciones como la monitorización distribuida. Cambia a HTTPS siempre que sea posible:

3. Control de acceso

Checkmk admite conexiones con varios protocolos de autenticación y también puede aplicar la autenticación de dos factores para una seguridad aún mayor:

4. Registro

El archivo de registro security.log facilita la detección de eventos relevantes para la seguridad.

Aquí se registran eventos de las categorías de autenticación, administración de usuarios, servicios (por ejemplo, el inicio y la detención de sitios) y errores de aplicación.

Puedes encontrar este archivo de registro en el directorio del sitio, y a continuación se muestran algunos ejemplos de entradas típicas del registro:

2024-04-02 19:12:33,891 [cmk_security.service 269382] {"summary": "site stopped", "details": {}}

2024-04-03 08:55:46,480 [cmk_security.service 5652] {"summary": "site started", "details": {}}

2024-04-03 09:21:18,830 [cmk_security.auth 8798] {"summary": "authentication succeeded", "details": {"method": "login_form", "user": "cmkadmin", "remote_ip": "127.0.0.1"}}

2024-04-03 15:41:20,499 [cmk_security.user_management 8798] {"summary": "user created", "details": {"affected_user": "myuser", "acting_user": "cmkadmin"}}

2024-04-03 16:36:04,099 [cmk_security.auth 1882076] {"summary": "authentication failed", "details": {"user_error": "Incorrect username or password. Please try again.", "method": "login_form", "user": "myuser", "remote_ip": "127.0.0.1"}}

2024-04-03 18:19:05,640 [cmk_security.application_errors 1882076] {"summary": "CSRF token validation failed", "details": {"user": "cmkadmin", "remote_ip": "127.0.0.1"}}Cada línea tiene la siguiente estructura:

Fecha y hora (hora local) en que se creó la entrada de registro.

Dominio de seguridad (p. ej.,

cmk_security.auth) e ID del proceso.El mensaje en sí mismo como resumen (

summary) y en detalle (details), ambos en formato JSON. El contenido de los detalles varía en función del dominio de seguridad.

Ten en cuenta que el contenido del archivo de registro puede cambiar en el futuro, por ejemplo, debido a la incorporación de nuevos dominios de seguridad, eventos registrados o la información proporcionada en los detalles.

5. Livestatus

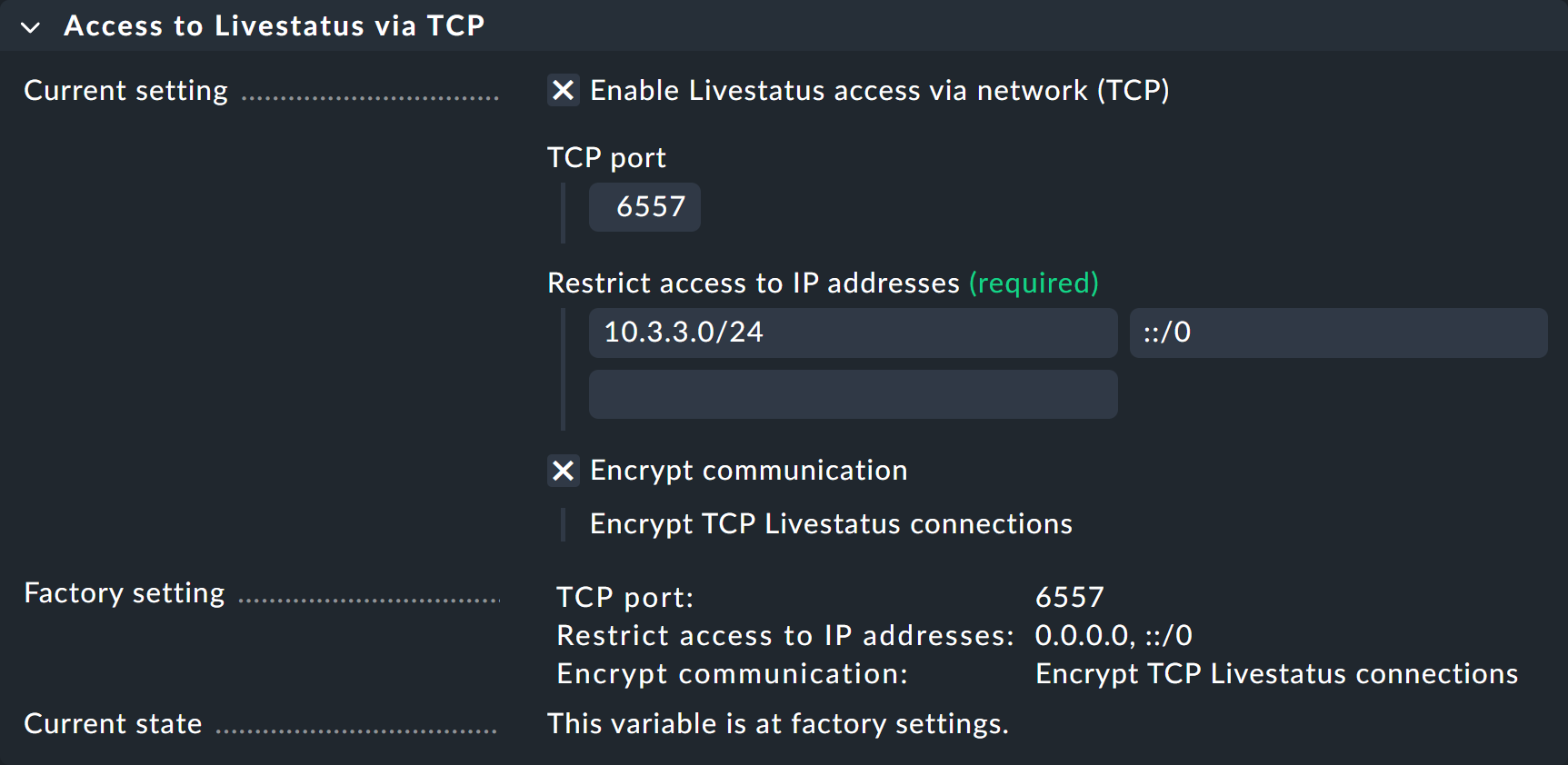

El acceso a la interfaz de Livestatus se proporciona sin autenticación explícita. Sin embargo, puedes restringir el acceso a direcciones IP específicas, que puedes indicar en Setup > General > Global Settings > Access to Livestatus via TCP.