This is a machine translation based on the English version of the article. It might or might not have already been subject to text preparation. If you find errors, please file a GitHub issue that states the paragraph that has to be improved. |

1. Introduzione

I certificati garantiscono il funzionamento sicuro del tuo monitoraggio: per le comunicazioni in entrata e in uscita nel tuo ambiente Checkmk, confermano l'affidabilità delle chiavi utilizzate, ad esempio tra gli agenti e la tua istanza Checkmk o, nel monitoraggio distribuito, per la comunicazione tra l'istanza centrale e le istanze remote.

I certificati sono memorizzati in formato PEM su Checkmk, comprese le autorità di certificazione (CA) di Checkmk, che attestano ciascuna la propria affidabilità con un certificato CA. PEM sta per "Privacy-Enhanced Mail" ed è un formato di file di testo facile da usare per memorizzare e condividere chiavi crittografiche, certificati e richieste. I file in formato PEM sono file in chiaro e, in quanto tali, possono essere facilmente visualizzati e modificati utilizzando un editor di testo.

Checkmk dota le tue istanze Checkmk di autorità di certificazione e certificati propri, essenziali per il funzionamento e la comunicazione tra i componenti di una configurazione Checkmk (ad es. tra gli agenti e l'istanza). I certificati emessi da una CA sono chiamati "certificati CA". I certificati CA fungono da ID digitali per la comunicazione crittografata: ereditano l'affidabilità dalla loro CA e la trasmettono in una catena di fiducia (o catena di certificati).

La CA radice è un'autorità fidata che funge da ancora di fiducia in una catena di certificati: emette un certificato radice self-signed (un certificato CA) che stabilisce la credibilità e l'identità digitale dei certificati e delle CA da esso derivati. Alla fine della catena di certificati c'è il certificato foglia come entità individuale. Eredita la fiducia dai membri della catena di livello superiore che lo precedono. La fiducia viene trasmessa e confermata attraverso processi di firma con firme digitali. Tra i certificati radice e foglia possono esserci uno o più certificati intermedi (in senso figurato: i rami dell'albero dei certificati). Il certificato intermedio più in alto è firmato dalla CA radice, mentre quelli sottostanti fungono da CA subordinate. In Checkmk non ci sono certificati intermedi perché non sono necessari per l'architettura di sicurezza del software Checkmk.

In termini pratici, puoi immaginare il processo come segue: Una CA firma il certificato che emette con la sua chiave privata, garantendone così l’autenticità e la validità. I componenti di sistema coinvolti si basano su un elenco predefinito di certificati CA. I browser web, ad esempio, forniscono un elenco di certificati CA (approvati da un consorzio dei principali produttori di browser) e quindi si fideranno dei siti web che utilizzano certificati intermedi firmati da questi certificati CA e, a loro volta, delle chiavi server firmate da essi. I certificati che confermano l'identità di un client o di una persona dietro un server (o un dominio web) sono chiamati certificati server – un esempio è il certificato server di un sito web che viene presentato al browser. Il termine certificati TLS/SSL è spesso usato come sinonimo di certificati server.

In parole povere, la CA controlla la chiave pubblica di un richiedente (persona, sito web o componente software) verificando l’autenticità e la validità del suo certificato. Se il risultato è positivo, viene abilitata la comunicazione interna del sistema, ad esempio tra un sito e gli host a esso assegnati o nel monitoraggio distribuito tra siti.

In Checkmk, la comunicazione degli agenti è protetta in un modo che va ben oltre SSL/TLS: La comunicazione tra il ricevitore dell'agente (nell'istanza) e il controller dell'agente (sull'host monitorato) avviene tramite mTLS, in modo asincrono e con crittografia end-to-end. La "m" in mTLS sta per conferma reciproca di una base di fiducia: l'autenticazione di client e server che estende il protocollo TLS standard. Un'autorità di certificazione (CA) risponde alle richieste di firma provenienti dall'Agent Controller degli host sotto monitoraggio. Questo rende facile identificare gli agenti compromessi.

L'autenticità di ogni certificato può essere verificata utilizzando un'impronta digitale: Viene calcolato un checksum da tutti i dati presenti nel certificato e visualizzato come numero esadecimale. Questa "impronta digitale" è l'identificatore digitale univoco del certificato. Qualsiasi manomissione di un certificato ne modifica l'impronta digitale e viene rilevata quando viene confrontata con un'autorità di fiducia. La comunicazione avviene solo dopo che i certificati necessari sono stati verificati con successo, e solo in forma crittografata. I certificati SSL/TLS, ad esempio, consentono una comunicazione sicura tra browser web e siti web utilizzando il protocollo Internet HTTPS e garantiscono che i dati non possano essere letti o manipolati durante la trasmissione.

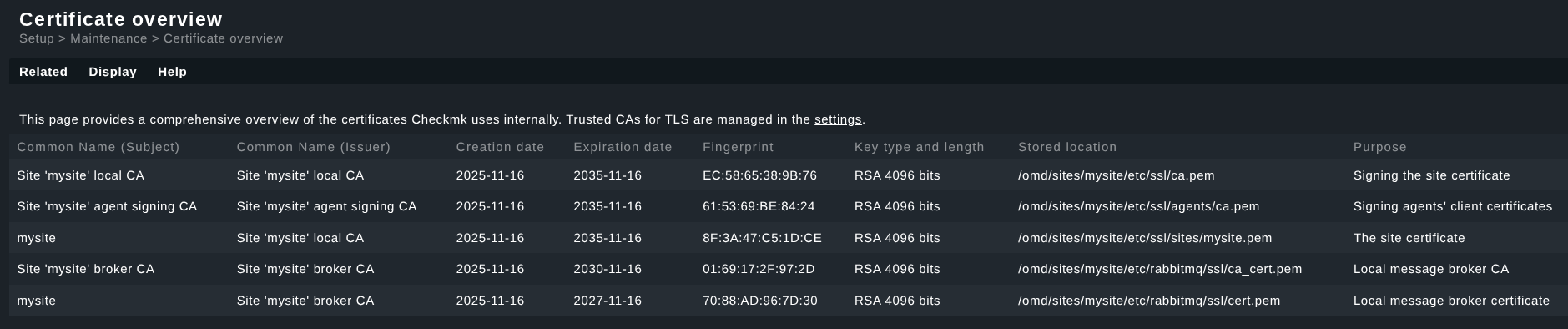

Puoi effettuare la visualizzazione dei certificati preinstallati in Checkmk nella pagina "Certificate overview".

2. La panoramica dei certificati in Checkmk

Apri la pagina Certificate overview all'indirizzo Setup > Maintenance > Certificate overview. Qui troverai a colpo d'occhio tutti i certificati di base che sono stati creati e memorizzati su Checkmk durante la configurazione della tua istanza. Questa pagina ha solo scopo informativo e funge da punto di accesso rapido interno, ad esempio per verificare la validità e le impronte digitali dei certificati preinstallati. Se sospetti che ci siano problemi con i certificati, la panoramica può velocizzare la risoluzione dei problemi. La pagina Certificate overview è il primo posto dove andare in questi casi.

La pagina Certificate overview presenta l'elenco dei certificati dei componenti di Checkmk con i relativi metadati: nella sezione Common Name (Subject) troverai i certificati che sono stati emessi, mentre sotto Common Name (Issuer) troverai il loro emittente (Certificate Authority), ciascuno con le relative date di creazione e scadenza. Per ogni certificato, oltre alla durata, sono memorizzati l'impronta digitale individuale, il tipo di chiave (RSA), la lunghezza della chiave in bit, la posizione di archiviazione con il percorso del file e una breve descrizione della sua funzione (Purpose). L'impronta digitale completa viene visualizzata come tooltip (testo al passaggio del mouse) per la rispettiva voce dell'impronta digitale quando passi il mouse sopra la voce. Dai pure un'occhiata al tuo sito per orientarti; la lunghezza della chiave e altri elementi potrebbero differire dall'esempio.

Tre autorità di certificazione (CA) vengono sempre generate individualmente come emittenti fidati di certificati quando si crea un'istanza Checkmk. La pagina elenca i loro certificati CA: un certificato CA per la firma del certificato dell'istanza, un certificato CA per le chiavi degli agenti durante l'autenticazione mTLS e un certificato CA per i certificati del broker di messaggi su RabbitMQ.

Per impostazione predefinita, per un singolo sito sono elencati cinque certificati. Nel monitoraggio distribuito, la panoramica dei certificati della tua istanza centrale contiene una voce aggiuntiva per ogni istanza remota collegata, poiché ogni istanza remota riceve un certificato di istanza remota per confermare l'autenticità della chiave utilizzata per la comunicazione tra l'istanza centrale e quelle remote.

2.1. Certificati per i componenti Checkmk

Checkmk dota tutte le istanze di monitoraggio di autorità di certificazione (CA) e certificati essenziali per il funzionamento e la comunicazione tra i componenti di un'installazione Checkmk. La tabella seguente illustra la funzione di ciascuno di questi certificati, la sua posizione nella catena di certificati e le funzionalità e i processi software in cui è integrato.

Ulteriori informazioni sono disponibili nell'ultima colonna: "Componenti Checkmk" è un termine volutamente generico utilizzato qui per riferirsi a una varietà di componenti e funzionalità del tuo software di monitoraggio.

Percorso del file nella cartella ~/etc

|

Posizione nella catena di certificati | Descrizione della funzione | Componenti Checkmk |

|---|---|---|---|

|

Certificato CA |

Certificato radice per la firma del certificato dell'istanza. Protegge l'istanza. |

|

|

Certificato del server |

Certificato del sito per proteggere la comunicazione tra il sito (Agent Receiver) e l'host (Agent Controller). Si tratta di un certificato SSL che conferma l'autenticità della chiave per la comunicazione di rete; viene utilizzato in diversi punti. |

|

|

Certificato CA |

Certificato CA per la firma dei certificati dell'agente (Agent Controller). Protegge mTLS – responsabile dell'autenticazione reciproca sicura tra client e server, che estende il protocollo TLS standard. |

|

|

Certificato CA |

Certificato CA per la firma dei singoli certificati dei broker di messaggi. I broker di messaggi sono necessari per l'inoltro dei dati piggyback nel monitoraggio distribuito. CMK utilizza il software open source RabbitMQ come broker di messaggi. |

|

|

Certificato del server |

Certificato server per proteggere la comunicazione di rete del broker di messaggi locale. Si tratta di un certificato SSL. |

|

|

Certificato server |

Certificato server del broker di messaggi dell’istanza remota – per Message Broker. Protegge la comunicazione di rete del broker di messaggi dell’istanza remota |

La gestione generale dei certificati attendibili per la comunicazione crittografata TLS tra il server Checkmk e gli agenti sui tuoi host monitorati si trova in un'area separata dell'interfaccia utente. Le impostazioni relative a questo aspetto possono essere visualizzate e gestite alla voce Setup > General > Global settings > Edit global setting > Trusted certificate authorities for SSL. Dalla pagina Certificate overview, puoi aprire questa impostazione utilizzando la voce di menu Related > Trusted certificate authorities for SSL.

Le chiavi e i certificati associati per l'Apache di sistema devono essere memorizzati con privilegi di root dall'amministratore del server! |

I certificati per il sistema Apache (ovvero il server web Apache HTTP del tuo sistema) sono importanti, ma non sono elencati nella pagina Certificate overview perché non fanno parte del software Checkmk. L'amministratore del server è responsabile di questi certificati; gli utenti dell’istanza Checkmk normalmente non hanno diritti di accesso. I certificati del sistema Apache sono rilevanti, ad esempio, per gli aggiornamenti degli agenti, l'interfaccia web e l'uso dell'API REST.

Nota bene: in un monitoraggio distribuito con Setup centrale, le impostazioni vengono trasferite tramite l'API REST. Se vuoi sapere come proteggere la tua interfaccia web con HTTPS, puoi leggere l'articolo omonimo.