This article will be completed in the near future to provide a central overview on all aspects of security measures implemented in Checkmk and aids on further improving security.

First the Good News: Since its beginning Checkmk has used an architecture that considers security needs and — wherever possible — applies these to its standard settings. There are however aspects where user intervention is required, for example when keys or certificates have to be generated or imported. You can view the certificates that are pre-installed in Checkmk on the Certificate overview page in the software. Further information about this topic is provided in the article Certificate overview in Checkmk.

This is a machine translation based on the English version of the article. It might or might not have already been subject to text preparation. If you find errors, please file a GitHub issue that states the paragraph that has to be improved. |

Questo articolo verrà completato a breve per offrirti una panoramica completa su tutti gli aspetti delle misure di sicurezza implementate in Checkmk e per aiutarti a migliorare ulteriormente la sicurezza.

Innanzitutto la buona notizia: sin dall’inizio Checkmk ha utilizzato un’architettura che tiene conto delle esigenze di sicurezza e, ove possibile, le applica alle impostazioni predefinite. Ci sono tuttavia aspetti in cui è richiesto l’intervento dell’utente, ad esempio quando è necessario generare o importare chiavi o certificati. Puoi visualizzare i certificati preinstallati in Checkmk nella pagina “Certificate overview” del software. Ulteriori informazioni su questo argomento sono disponibili nell’articolo “Panoramica dei certificati in Checkmk”.

1. Output dell'agente

Checkmk offre la crittografia TLS per la comunicazione tra il server e gli agenti su host Linux e Windows. Informazioni dettagliate su questa comunicazione sono disponibili nei seguenti articoli:

Tuttavia, ci sono alcuni ambienti in cui non è possibile configurare la crittografia TLS per i client Linux o Unix. In questi casi potresti utilizzare tunnel crittografati, ad esempio con SSH:

2. Comunicazione HTTP(S)

In molti punti all'interno di Checkmk la comunicazione avviene tramite HTTP. Questo vale per la comunicazione interna e per configurazioni come il monitoraggio distribuito. Passa a HTTPS dove possibile:

3. Controllo degli accessi

Checkmk supporta connessioni a vari protocolli di autenticazione ed è anche in grado di applicare l'autenticazione a due fattori per una sicurezza ancora maggiore:

4. Registrazione

Il file di log security.log facilita il rilevamento di eventi rilevanti per la sicurezza.

Qui vengono registrati gli eventi relativi alle categorie di autenticazione, amministrazione utenti, servizi (ad es. l'avvio e l'arresto dei siti) ed errori delle applicazioni.

Puoi trovare questo file di log nella directory del sito; di seguito sono riportati alcuni esempi di voci di log tipiche:

2024-04-02 19:12:33,891 [cmk_security.service 269382] {"summary": "site stopped", "details": {}}

2024-04-03 08:55:46,480 [cmk_security.service 5652] {"summary": "site started", "details": {}}

2024-04-03 09:21:18,830 [cmk_security.auth 8798] {"summary": "authentication succeeded", "details": {"method": "login_form", "user": "cmkadmin", "remote_ip": "127.0.0.1"}}

2024-04-03 15:41:20,499 [cmk_security.user_management 8798] {"summary": "user created", "details": {"affected_user": "myuser", "acting_user": "cmkadmin"}}

2024-04-03 16:36:04,099 [cmk_security.auth 1882076] {"summary": "authentication failed", "details": {"user_error": "Incorrect username or password. Please try again.", "method": "login_form", "user": "myuser", "remote_ip": "127.0.0.1"}}

2024-04-03 18:19:05,640 [cmk_security.application_errors 1882076] {"summary": "CSRF token validation failed", "details": {"user": "cmkadmin", "remote_ip": "127.0.0.1"}}Ogni riga è strutturata come segue:

Data e ora (ora locale) in cui è stata creata la voce di log.

Dominio di sicurezza (ad es.

cmk_security.auth) e ID del processo.Il messaggio stesso in forma sintetica (

summary) e dettagliata (details), entrambi in formato JSON. Il contenuto dei dettagli varia a seconda del dominio di sicurezza.

Tieni presente che il contenuto del file di log potrebbe cambiare in futuro, ad esempio a causa dell'aggiunta di ulteriori domini di sicurezza, eventi registrati o informazioni fornite nei dettagli.

5. Livestatus

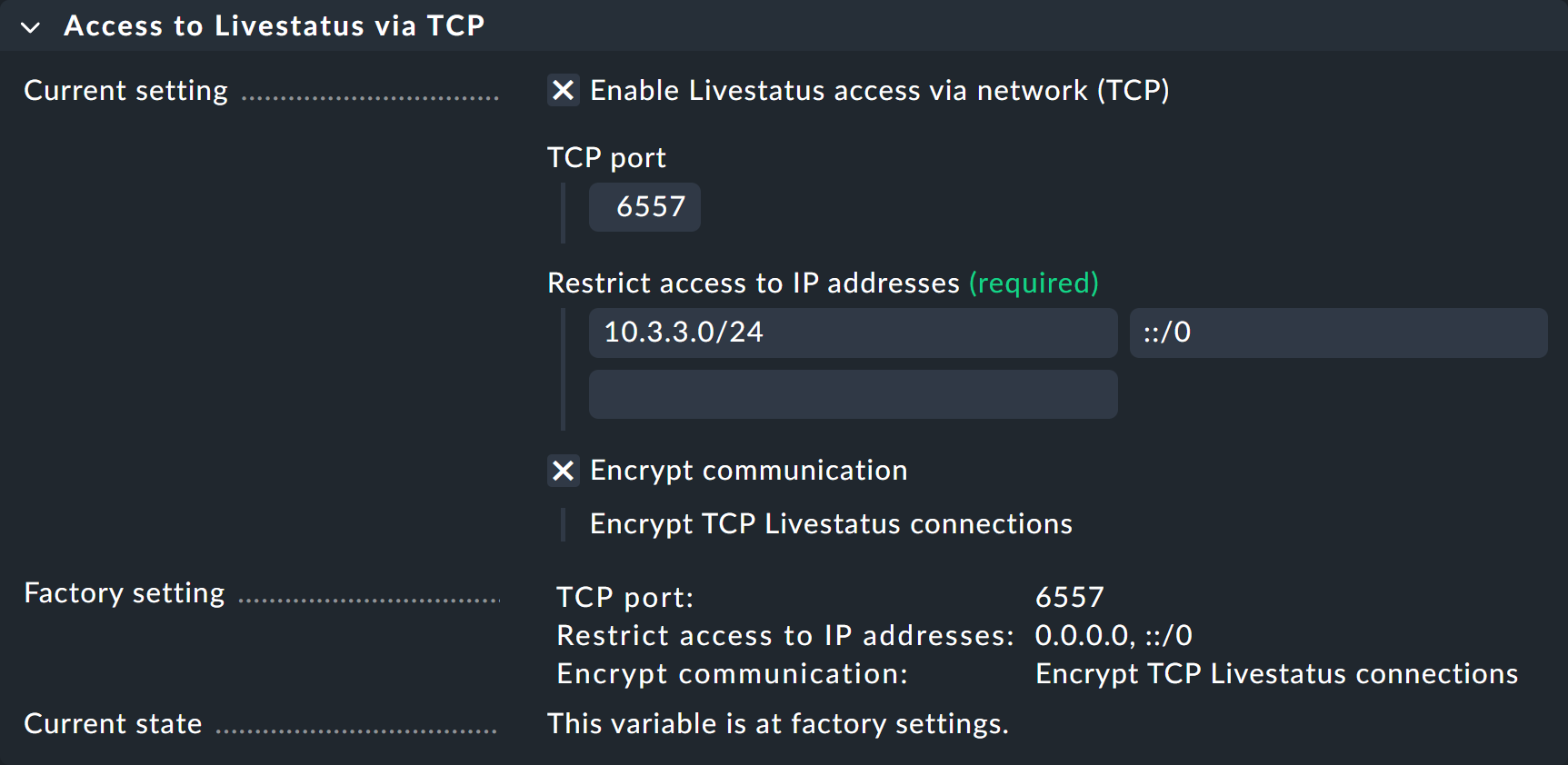

L'accesso all'interfaccia Livestatus è consentito senza autenticazione esplicita. Tuttavia, puoi limitare l'accesso a specifici indirizzi IP, che puoi inserire nell'elenco all'indirizzo Setup > General > Global Settings > Access to Livestatus via TCP.