This is a machine translation based on the English version of the article. It might or might not have already been subject to text preparation. If you find errors, please file a GitHub issue that states the paragraph that has to be improved. |

1. Introducción

La tarea más importante al configurar una herramienta de monitorización es gestionar los sistemas que se van a monitorizar: los host. No se trata sólo de asegurarse de que se introducen con los datos maestros correctos (por ejemplo, nombre del host, dirección IP). Los ajustes para la monitorización (por ejemplo, notificaciones, umbrales, etc.) también requieren un mantenimiento regular.

Checkmk se diseñó desde el principio para entornos con muchos host, y tiene su propio enfoque específico para hacer que la configuración de dichos entornos sea manejable para el usuario. Los principales principios de Checkmk son:

Una jerarquía de carpetas en las que se almacenan los host.

Tags del host y una configuración basada en reglas derivadas de los tags.

Detección automática de los servicios a monitorizar.

En general, se ha demostrado que es útil pensar primero en un sistema de ordenación y luego llenarlo de contenido. Para conocer las posibilidades que ofrece Checkmk para poner orden en tus hosts, consulta el artículo sobre la estructuración de hosts.

2. Carpetas y herencia

Cualquiera que trabaje con ordenadores conoce el principio de los archivos y las carpetas. Checkmk utiliza un principio análogo para la administración de los host, que de hecho asumen el papel de los archivos. Como las carpetas pueden estar a su vez contenidas en carpetas, el resultado aparece como una estructura de árbol.

2.1. Jerarquía de carpetas

El usuario es completamente libre en el diseño de su propia estructura de árbol. Es posible cualquier forma de diferenciación. Sin embargo, hay tres criterios comunes para la estructura del árbol host:

Ubicación (por ejemplo, Múnich frente a Shanghai)

Tipo de host (por ejemplo, conmutador frente a equilibrador de carga)

Estructura organizativa (por ejemplo, base de datos frente a grupos de red)

Por supuesto, los criterios pueden ser mixtos, divididos por ubicación en el primer nivel del árbol y luego por tipo de host en el segundo, por ejemplo.

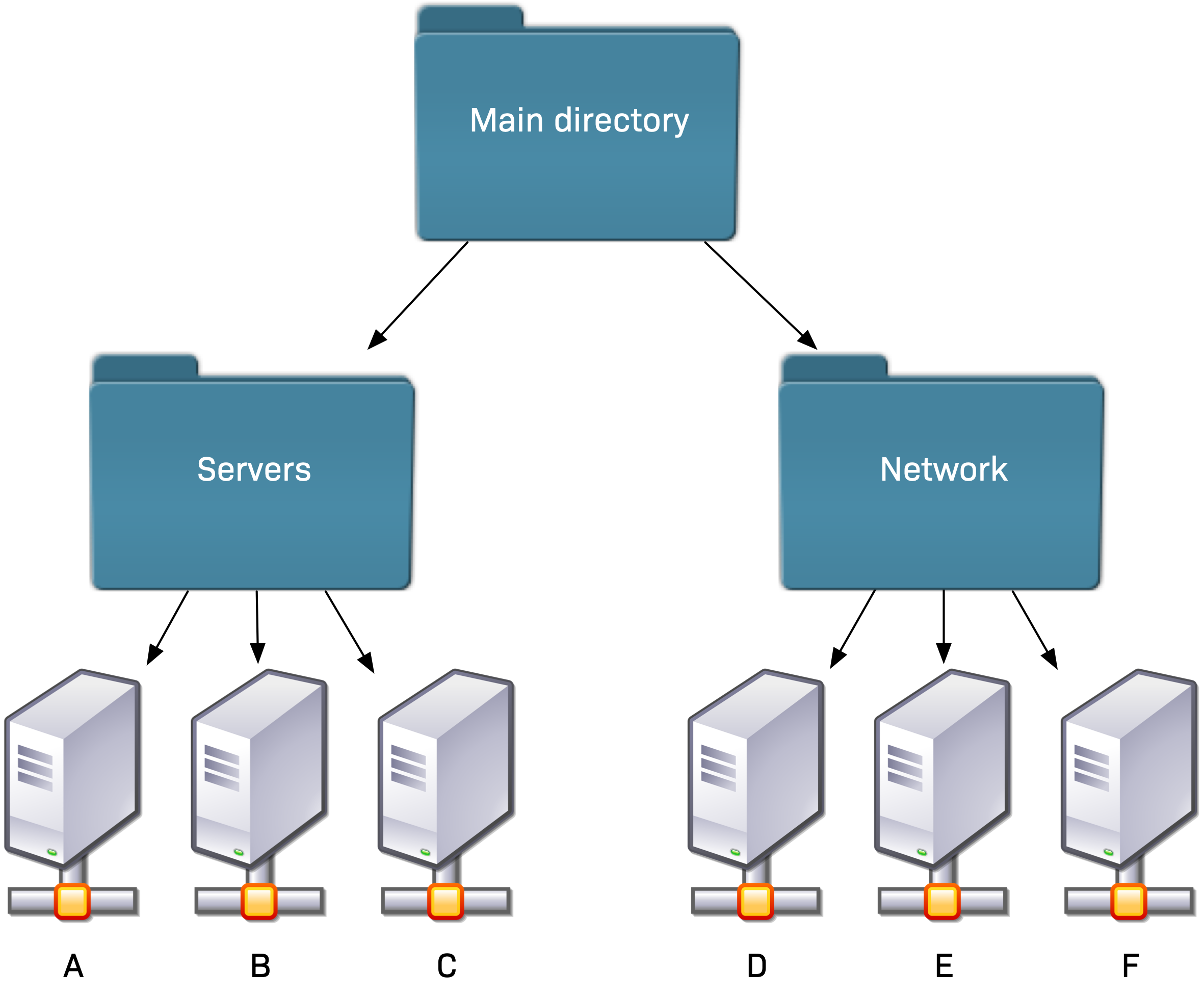

Si te gusta la simplicidad, debes colocar hosts sólo en las "hojas" del árbol (aunque Checkmk permita hosts en carpetas intermedias). El siguiente ejemplo muestra una estructura de árbol sencilla por tipo de host: los hosts A, B y C se colocan en la carpeta Servidores, y D, E y F en la carpeta Red:

2.2. Heredar atributos

Si construyes el árbol de forma inteligente, puedes utilizarlo para heredar atributos de forma significativa. Esto es especialmente útil para aquellos atributos que son comunes a grandes grupos del host, como la comunidad SNMP o los tags del host que utilizas para determinar si el host debe ser monitorizado por un agente Checkmk o por SNMP.

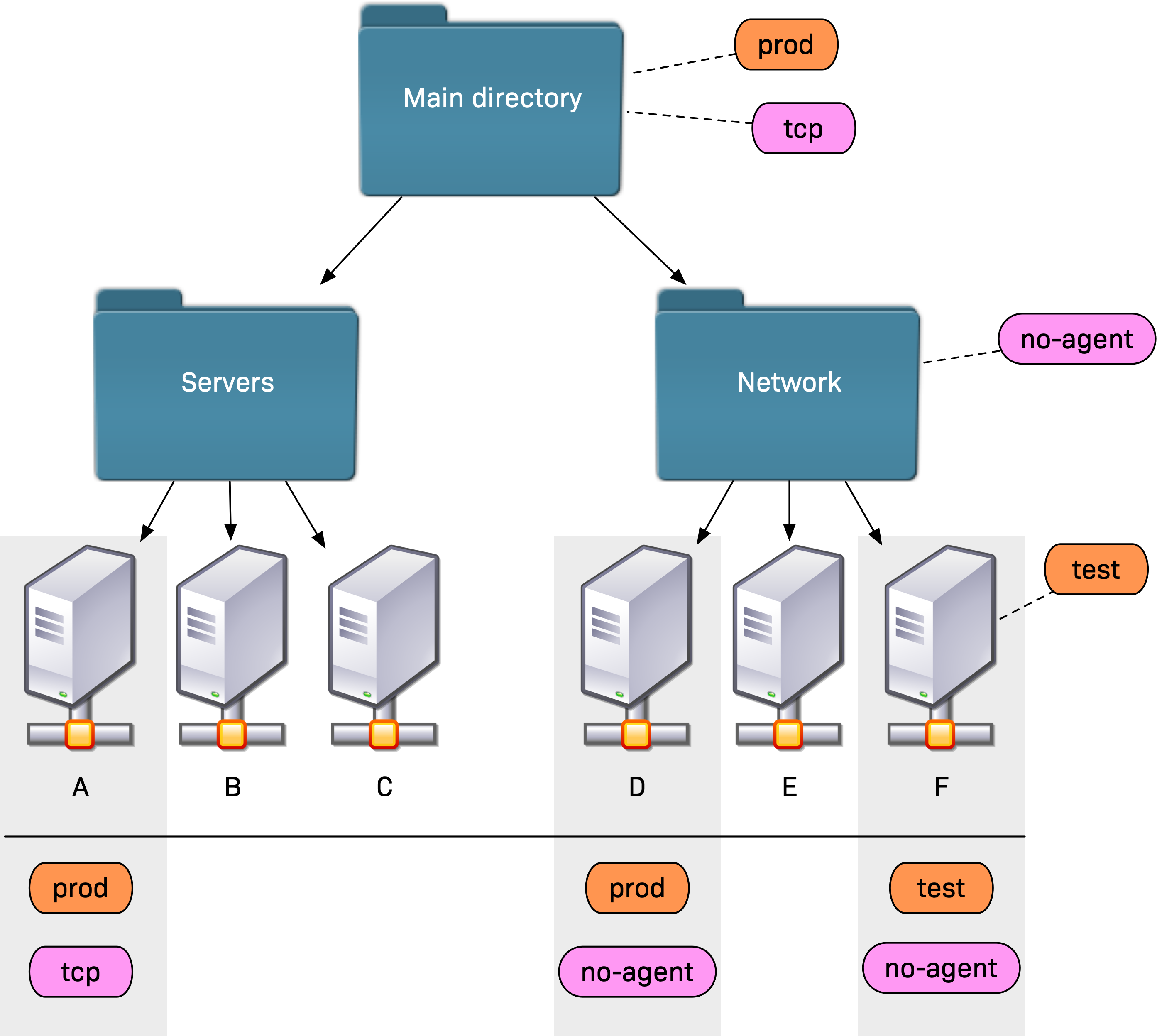

El siguiente ejemplo muestra la herencia de los grupos de tags "Criticidad" (con los valores prod y test) y "Agente Checkmk / integraciones API" (con los valores tcp y no-agent). El tag auxiliar tcp se establece automáticamente cuando se selecciona el agente Checkmk y/o una integración API, mientras que no-agent es la opción elegida cuando se monitoriza mediante SNMP.

Los atributos definidos más abajo en el árbol siempre tienen prioridad, por lo que los valores definidos directamente en el host anulan los procedentes de las carpetas. En el ejemplo anterior, esto da como resultado prod y tcp para el host A, prod y no-agent para D, y test y no-agent para el host F, debido al atributo asignado explícitamente.

Una gran ventaja de este esquema sobre el ampliamente utilizado enfoque de "copiar y pegar" de los sistemas de configuración orientados a bases de datos es que cualquier atributo especificado será recibido por los host que se añadan en el futuro, lo que te facilita el trabajo a ti y a tus colegas: basta con colocar un nuevo host en la carpeta adecuada y todos los atributos predefinidos serán automáticamente correctos.

2.3. Crear carpetas

En la Guía para principiantes se explica cómo crear carpetas.

3. Crear y editar hosts en el Menú de configuración

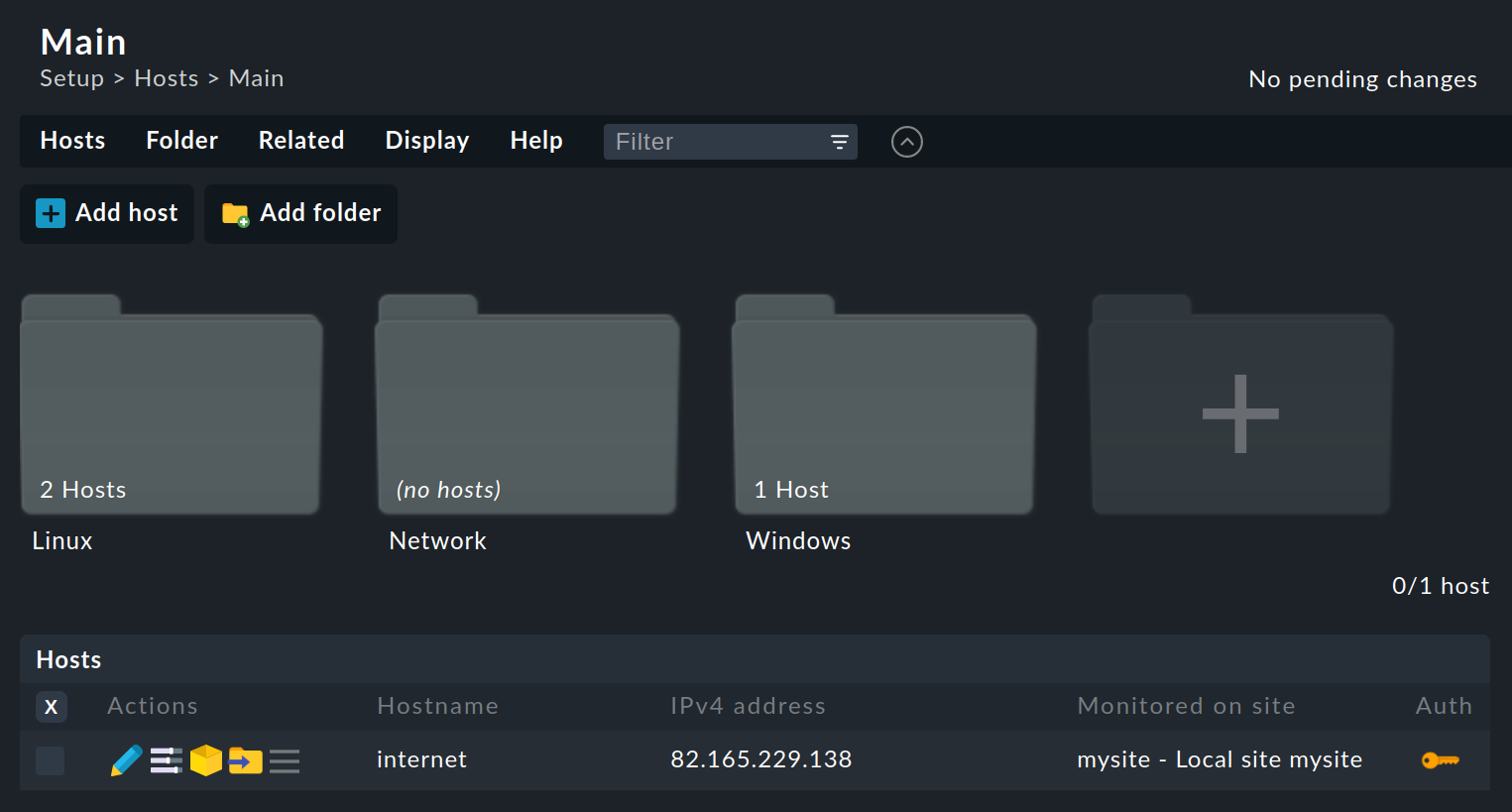

Para administrar carpetas y hosts, ve a Setup > Hosts > Hosts:

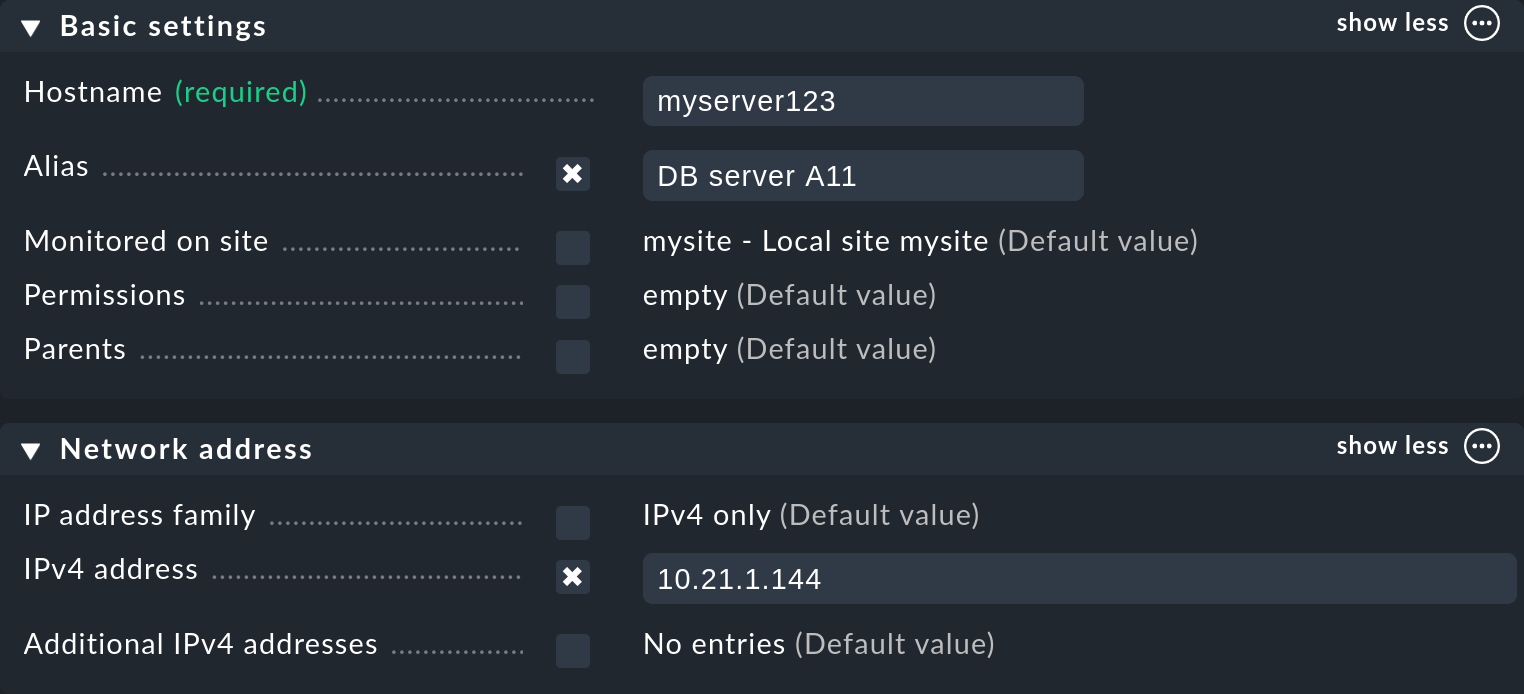

Aquí, en la vista por defecto, puedes ver una vista general (inicialmente vacía) de las carpetas y debajo de éstas, en forma de tabla, los host ya presentes en la carpeta actual. La creación de un nuevo host con el botón de acción Add host, la clonación o la edición de un host existente te llevará a la página Properties of host. En ella se enumeran los atributos del host. Estos atributos se agrupan en varias secciones, las más importantes de las cuales presentamos aquí.

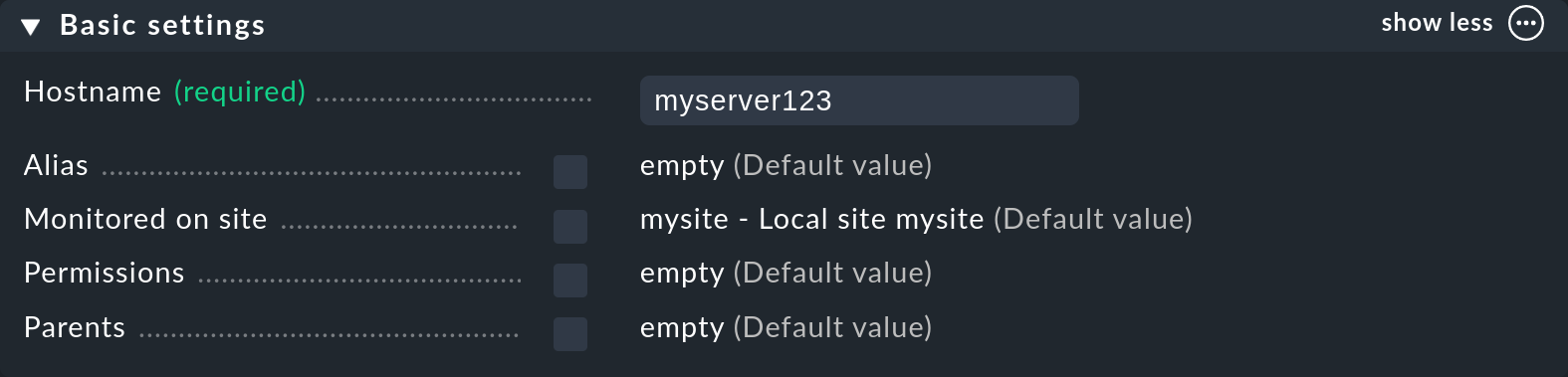

3.1. El nombre del host

El campo Hostname se utiliza en todas partes dentro de Checkmk para identificar de forma única al host. Siempre que sea posible, debes utilizar el nombre DNS del host. Si el nombre DNS es demasiado voluminoso, se puede asignar posteriormente un nombre alias más fácil de reconocer. Ten en cuenta, sin embargo, que Checkmk permite una longitud máxima de 253 caracteres para el nombre del host.

En principio, también es posible realizar cambios posterioresen el nombre del host; sin embargo, como el nombre del host se utiliza en muchos lugares de Checkmk, los cambios posteriores son más complejos y llevan más tiempo cuando ya se han acumulado datos de monitorización en el momento en que se va a realizar el cambio.

3.2. Alias y dirección IP

Puedes asignar un nombre alternativo y descriptivo al host en Alias, que se muestra en muchos lugares de la GUI y en los informes. Si no asignas un alias, se utilizará en su lugar el nombre del host.

No tienes que especificar necesariamente una dirección IP. Hay cuatro opciones disponibles para configurar la dirección IP, que también determina cuándo se resuelve el nombre:

| Opción | Procedimiento | ¿Cuándo realizar la resolución de nombres? |

|---|---|---|

1. |

No especifiques una dirección IP. El nombre del host debe ser resoluble por DNS. |

Al activar cambios. |

2. |

Introduces una dirección IPv4, en la notación habitual de puntos. |

Nunca |

3. |

En lugar de una dirección IP, introduce un nombre del host (alternativo) que sea resoluble por DNS. |

Al ejecutar los checks |

4. |

Utiliza el conjunto de reglas Hosts with dynamic DNS lookup during monitoring para especificar hosts para un DNS dinámico. El resultado es análogo al de la opción 3, salvo que ahora se utiliza el campo Hostname para la consulta DNS. |

Al ejecutar los checks |

Con la primera opción, Checkmk utiliza un archivo de caché para evitar peticiones DNS repetidas durante la activación de los cambios. Este caché es muy importante para acelerar el proceso, y también garantiza que puedas activar una configuración modificada aunque el DNS falle en un intento.

El inconveniente es que Checkmk no se da cuenta inmediatamente del cambio de una dirección IP en el DNS. Por eso hay una entrada de menú Host > Update DNS cache en las propiedades del host. Esto borrará todo el caché del DNS y forzará una nueva resolución la próxima vez que se activen los cambios. El archivo correspondiente se encuentra en tu site en ~/var/check_mk/ipaddresses.cache. Borrar este archivo tiene el mismo efecto que ejecutar Update (site) DNS cache.

Checkmk también admite la monitorización a través de IPv6, incluso en doble pila. El orden de resolución viene dado por la configuración del sistema operativo (/etc/gai.conf). En los campos Additional IPv4 addresses y Additional IPv6 addresses sólo se permiten direcciones IP en notación de puntos o dos puntos, por lo que no se permiten nombres DNS alternativos.

Para algunas aplicaciones es necesario establecer IP address family en No IP. Esto se aplica a los host consultados a través de un agente especial, y al modo push del agente Checkmk. Puedes leer más sobre esto en la siguiente sección sobre agentes de monitorización.

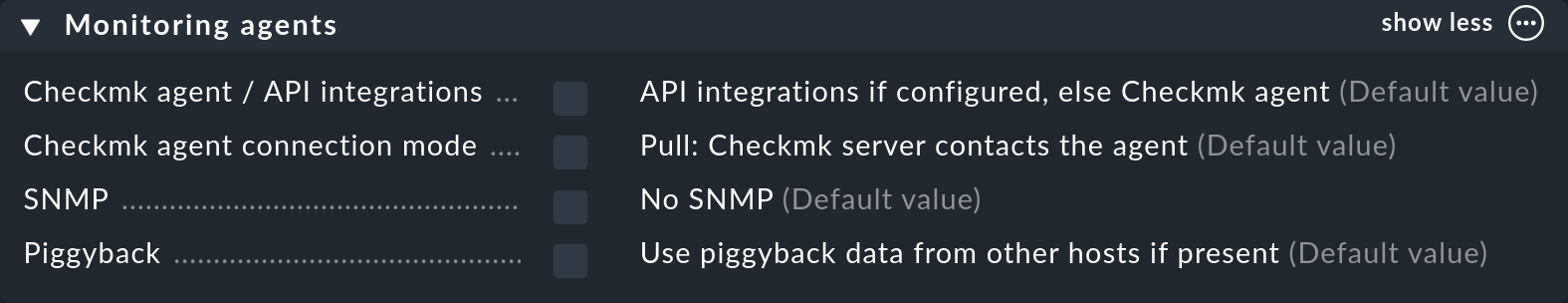

3.3. Agentes de monitorización

Con Monitoring agents decides de qué fuentes se utilizan los datos para la monitorización. La configuración por defecto prevé el uso del agente Checkmk. También se proporcionan numerosas opciones de monitorización alternativas o adicionales.

En particular, la primera entrada de Checkmk agent / API integrations decide qué datos utilizar y cuáles descartar cuando hay varias fuentes presentes.

API integrations if configured, else Checkmk agent |

Los datos de monitorización son suministrados por integraciones API, es decir, por agentes especiales o por piggyback desde otros hosts. Si no se configuran integraciones API, se accede a la salida del agente Checkmk. Este es el valor por defecto. |

Configured API integrations and Checkmk agent |

Se espera la salida de un agente Checkmk. También se utilizarán los datos suministrados por las integraciones API si están configuradas. |

Configured API integrations, no Checkmk agent |

Sólo se utilizarán para la monitorización los datos suministrados por las integraciones API. |

No API integrations, no Checkmk agent |

Con esta configuración, el host se monitorizará vía SNMP o sin agente sólo con chequeos activos. Las reglas para los checks activos se encuentran en Setup > Hosts > HTTP, TCP, Email, …. Si no defines al menos un check activo, Checkmk creará automáticamente un servicio PING. |

Nota: Al seleccionar Configured API integrations, no Checkmk agent te aseguras de que los dos servicios Check_MK y Check_MK Discovery tengan siempre el estado OK. Si no has introducido una dirección IP para el host, éste asumirá el estado DOWN porque no se puede realizar ningún ping. En este caso, debes utilizar la regla Setup > Hosts > Host monitoring rules > Host Check Command para determinar cómo se va a comprobar si el host se evalúa como UP.

Con la opción Checkmk agent connection mode decides si el agente Checkmk debe trabajar en modo pull o en modo push. Esta opción sólo está disponible a partir de Checkmk Cloud, es decir, en Checkmk Cloud y Checkmk MSP, ya que el modo push sólo se admite en estas ediciones. Por cierto, esta opción también está disponible a partir de Checkmk Cloud en las propiedades de una carpeta y se utiliza allí para permitir que los host se creen automáticamente mediante autoregistro. Si seleccionas Push - Checkmk agent contacts the server aquí, configura adicionalmente IP address family en No IP en la caja Dirección de red. Esto impide que se compruebe la accesibilidad del host mediante Smart Ping. En todas las demás ediciones, el agente funciona en modo pull.

Utiliza el siguiente ajuste SNMP para configurar la monitorización a través de SNMP. Tras activar SNMP y seleccionar la versión SNMP, aparece el campo SNMP credentials, que te permite especificar la comunidad SNMP. Si no especificas nada, se asume automáticamente public.

El último campo Piggyback se refiere al uso de datos piggyback, que son piggybackados por otros hosts y asignados como salida del agente a este host. Ten en cuenta que la configuración realizada aquí debe coincidir con la configuración de la primera opción Checkmk agent / API integrations, ya que, de lo contrario, es posible que no se advierta la ausencia de los datos de monitorización esperados. Por este motivo, una entrada es explícitamente Always use and expect piggyback data.

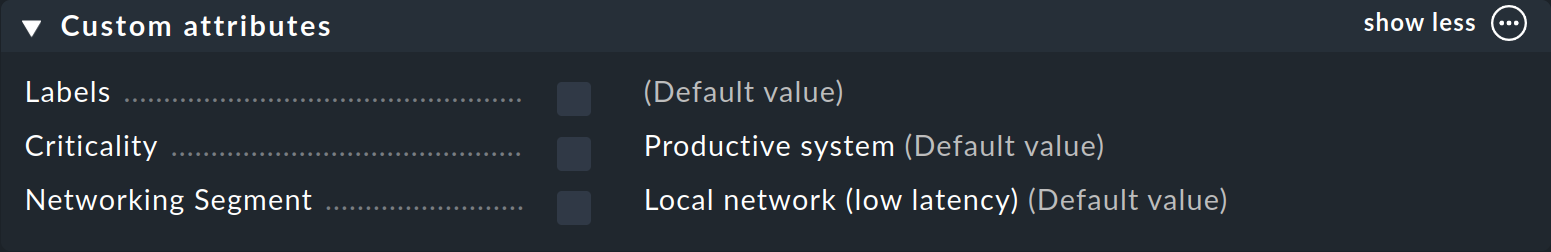

3.4. Atributos personalizados

En la caja Custom attributes, puedes mostrar cualquier campo de texto de codificación libre que hayas creado previamente como atributos personalizados. Por defecto, aquí están presentes Labels y los dos grupos de tags de host predefinidos Criticality y Networking Segment:

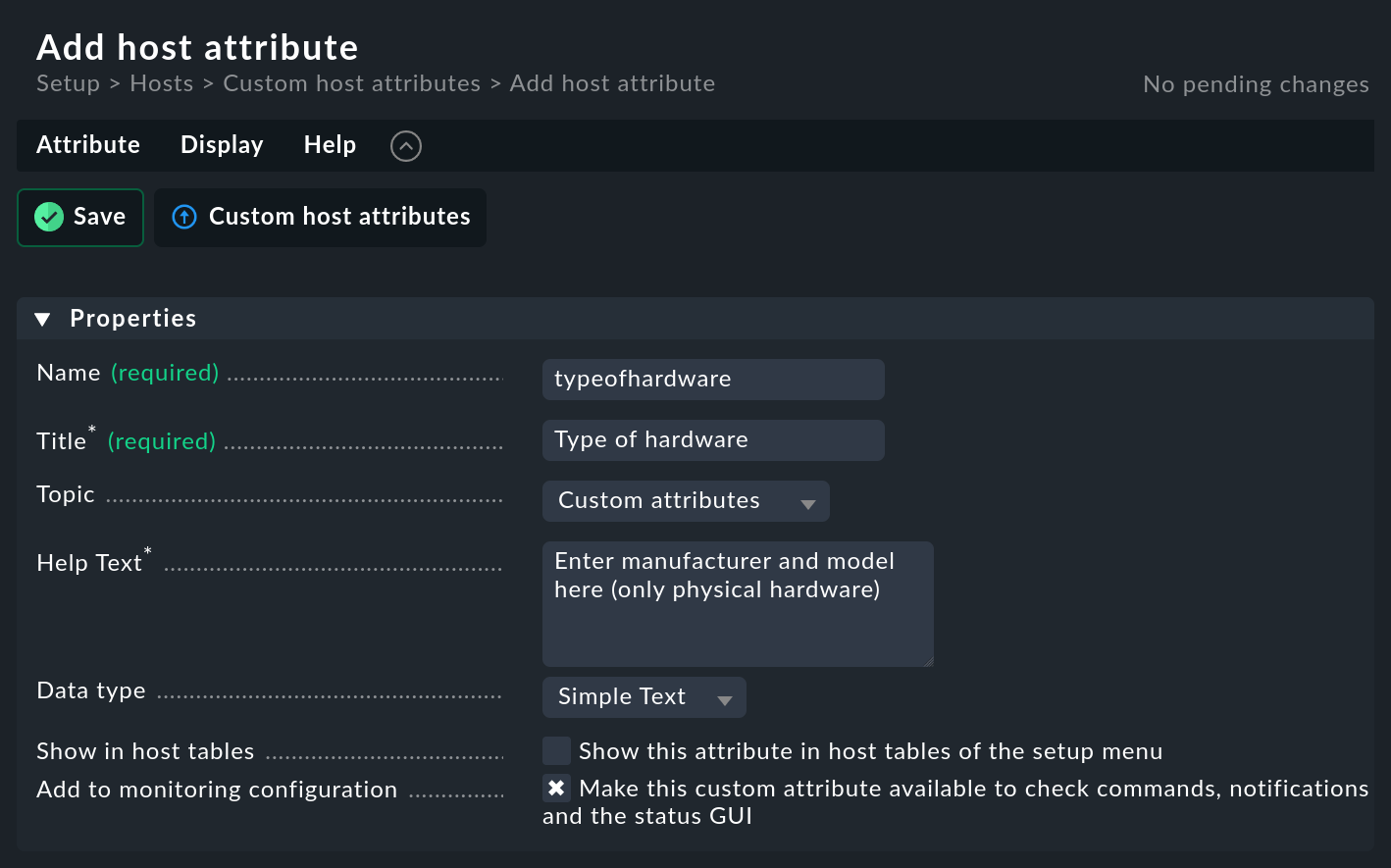

Puedes definir atributos personalizados utilizando Setup > Hosts > Custom host attributes.

Los atributos personalizados pueden ser, por ejemplo, un contacto in situ, un número de sucursal, información sobre hardware, números de inventario o coordenadas geográficas. Los valores de los atributos personalizados deben ayudar principalmente a los usuarios a realizar un seguimiento, pero también pueden utilizarse en reglas y filtros cuando, por ejemplo, las etiquetas o tags del host son demasiado inflexibles.

Los atributos personalizados pueden asignarse a cualquier caja de las propiedades de un host seleccionando Topic (tema).

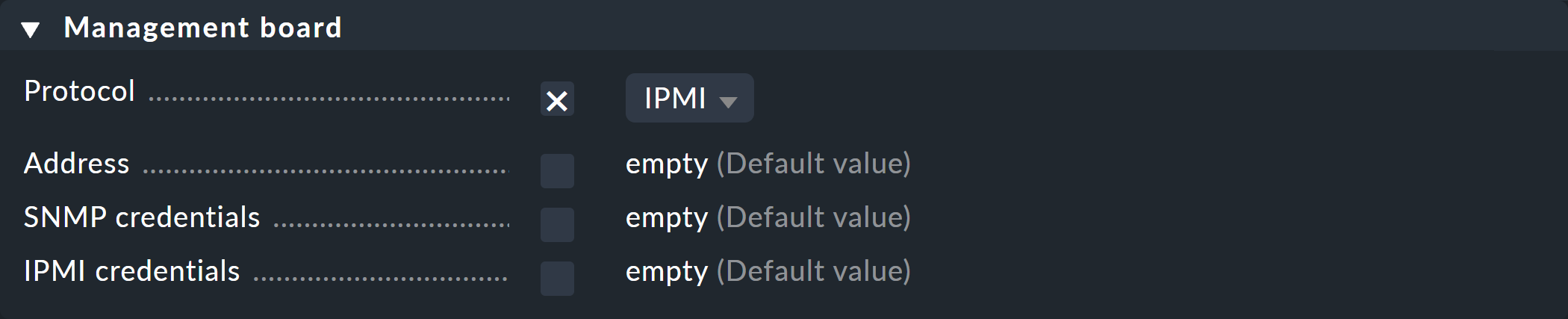

3.5. Tablero de gestión

La denominación placa de gestión hace referencia a tarjetas Plugin independientes o a funcionalidades ampliadas de la BIOS (como Baseboard Management Controller/BMC, Management Engine/ME, Lights Out Management/LOM) para la monitorización y gestión del hardware, además del sistema operativo instalado. Además de las funciones de control remoto y mantenimiento a distancia (por ejemplo, para distribuir sistemas operativos), este hardware suele disponer de una interfaz IPMI o SNMP, a través de la cual se pueden ver los valores de "salud" (por ejemplo, las temperaturas y la velocidad de los ventiladores).

Introduce aquí la dirección IP y el método de acceso si el host que se va a monitorizar tiene una placa de gestión:

A partir de la versión 2.4.0 de Checkmk, las tarjetas de administración dejarán de admitirse como propiedad del host, por lo que recomendamos crear tarjetas de administración como hosts SNMP independientes o -si están disponibles- monitorizarlas con agentes especiales. |

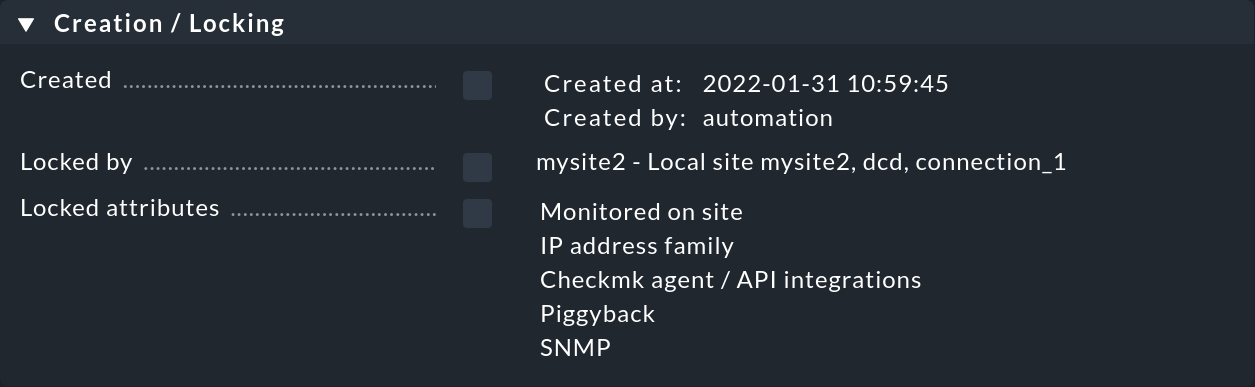

3.6. Creación / Bloqueo

Aunque la mayoría de los detalles descritos hasta ahora pueden editarse, la caja Creation / Locking contiene detalles que sólo tienen fines informativos en este punto.

La hora de creación (Created at) y el creador (Created by) están determinados por Checkmk. Hay tres opciones principales para el nombre del creador:

Nombre de usuario, por ejemplo cmkadmin: el host fue creado manualmente por un usuario, por ejemplo en Configuración.

automatización: el host fue creado por el usuario de automatización, por ejemplo, utilizando la API-REST.

Escaneo de red: El host se encontró durante un escaneo de red automático.

Si el host fue creado por el usuario de automatización, será bloqueado por su site correspondiente (Locked by). Esta información también puede utilizarse al buscar hosts en Configuración.

Locked attributes ya no se puede editar en las propiedades del host.

3.7. Guardar y continuar

Al crear o clonar un host, después de establecer las propiedades, el siguiente paso sensato es Save & run service discovery.. Esto te llevará al descubrimiento automático de servicios, que explicaremos en el siguiente capítulo.

En cambio, Save & run connection tests te lleva a la prueba de conexión. Esto te permite comprobar primero si estás recibiendo algún dato del host con la configuración que has especificado, ya sea a través de un agente o de lo que hayas configurado previamente. Para más detalles sobre la prueba de conexión, consulta el artículo sobre agentes de monitorización.

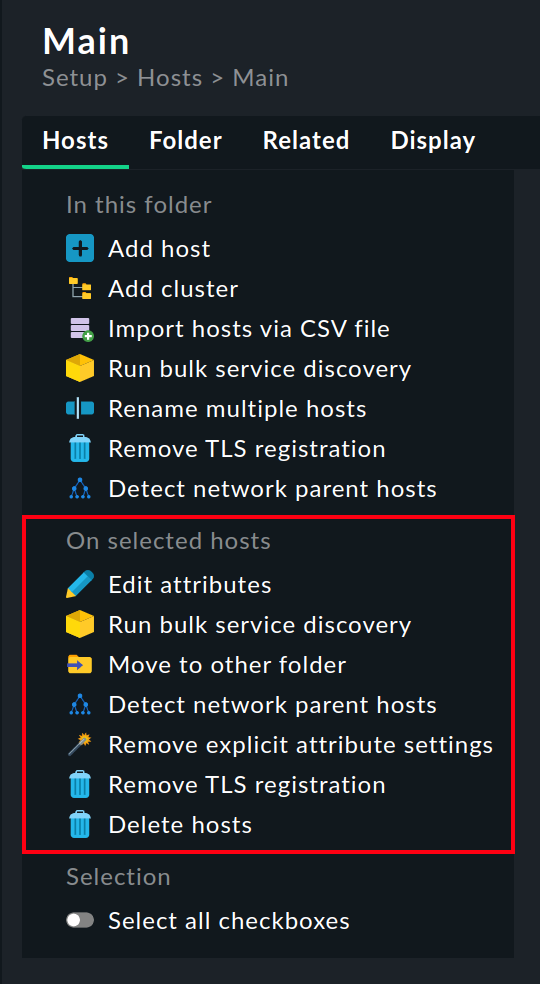

3.8. Acciones masivas

Puede que de vez en cuando quieras hacer cosas como borrar, mover, editar o realizar un descubrimiento de servicios para varios host al mismo tiempo. Checkmk dispone de las llamadas "acciones masivas" para este fin.

Puedes encontrar estas acciones en la página de menú Hosts de una carpeta abierta en la sección On selected hosts:

Las acciones se refieren siempre a los hosts que se encuentran directamente en la carpeta mostrada - y que han sido seleccionados por ti. Las casillas de verificación de la primera columna de la lista de hosts sirven para este propósito. Si haces clic en la cruz del título de la columna, se seleccionarán todos los hosts - y se deseleccionarán haciendo clic de nuevo.

Aquí tienes algunas notas sobre las acciones disponibles:

-

Edit attributes: Cambia uno o varios atributos de los host. De este modo, el atributo se introduce explícitamente en los host.

Atención: Hay una diferencia entre que un host herede un atributo de una carpeta y que se establezca explícitamente, como mediante esta acción ¿Por qué? En este último caso, cambiar los atributos en la carpeta no tendrá ningún efecto, ya que los valores establecidos directamente en el host siempre tendrán preferencia. Por esta razón, también existe la siguiente acción.

Run bulk service discovery: Realizar un descubrimiento de servicios para varios host simultáneamente.

Move to other folder: Mover los hosts a otra carpeta. Tras seleccionar esta entrada, las carpetas existentes se sugieren como posibles objetivos.

Detect network parent hosts: Hacer que los anfitriones sean creados por un escáner.

-

Remove explicit attribute settings: Elimina los atributos explícitos de los hosts y restablece la herencia. Conseguirías lo mismo seleccionando cada host individualmente y desmarcando las cajas de los atributos relevantes.

En general, es una buena idea utilizar el menor número posible de atributos explícitos. Si todo se hereda correctamente a través de las carpetas, se evitan errores y resulta más cómodo añadir nuevos host.

Remove TLS registration: Elimina el registro para la comunicación encriptada mediante Seguridad de la Capa de Transporte (TLS), por ejemplo para restablecer la comunicación con el agente Checkmk al modo no encriptado.

Delete hosts: Elimina los hosts - tras confirmar la solicitud.

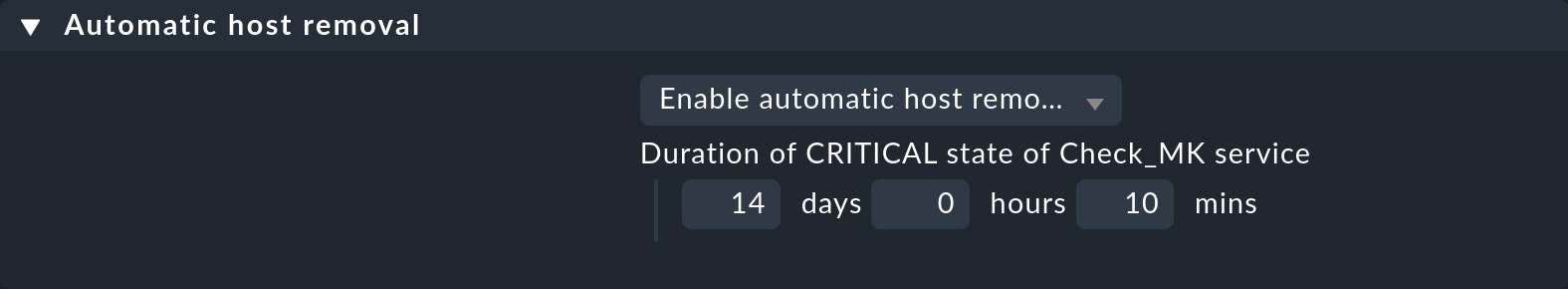

4. Eliminación automática de host

Puedes hacer que los host que ya no existen se eliminen automáticamente del entorno de configuración y del entorno de monitorización. Al eliminarse automáticamente, también se elimina la relación de confianza mutua (mTLS), lo que significa que, en caso de reaparición de un host, hay que volver a realizar el procedimiento de registro.

El criterio utilizado para decidir si un host sigue existiendo es el estado del servicio Check_MK. Este servicio es responsable del estado del agente de monitorización que se ejecuta en el host durante el funcionamiento. Si ya no hay conexión con el agente -y, por tanto, no hay datos de monitorización actuales-, el servicio pasará al estado CRIT.

Los hosts cuyo servicio Check_MK haya estado en estado CRIT durante un periodo de tiempo especificado pueden eliminarse automáticamente. Esto se hace con la regla Automatic host removal rule,, que se encuentra en Setup > Hosts > Host monitoring rules. Esta regla es sencilla. Basta con definir el periodo de tiempo en el que el servicio Check_MK debe estar en estado CRIT antes de que se elimine su host asociado:

Para eliminar los host no sólo de la Configuración, sino también de la monitorización, los cambios se activan automáticamente. Ten en cuenta que, durante la activación automática, también se activará cualquier otro cambio pendiente.

Consejo: Esta regla está disponible en todas las ediciones de Checkmk. Sin embargo, encaja especialmente bien como contrapartida a la opción de tener hosts creados automáticamente, que se incluye en el alcance de las funciones a partir de Checkmk Cloud. Si quieres que los hosts creados automáticamente se eliminen de nuevo automáticamente, puedes restringir la condición de la regla a los hosts con la etiqueta cmk/agent_auto_registered:yes host. Checkmk adjunta esta etiqueta a todos los hosts creados automáticamente.

Ten en cuenta que la configuración dinámica del host también ofrece la opción de eliminar hosts automáticamente. Ambas opciones de gestión del ciclo de vida funcionan de forma independiente, es decir, un host se eliminará si se cumple una de las dos condiciones.

5. Configurar los servicios

El siguiente paso después de crear un host es configurar los servicios que se van a monitorizar en él. Puedes conocer todos los detalles sobre el descubrimiento y configuración automática de servicios en el artículo Comprender y configurar servicios. Aquí describiremos sólo los puntos más importantes.

Puedes acceder a la lista de servicios configurados de un host de las siguientes formas:

En Configuración, a través de la lista de host:

Selecciona Setup > Hosts > Hosts. En la lista de host, haz clic en .En Configuración, a través de las propiedades de un host:

Selecciona Setup > Hosts > Hosts. En la lista de hosts, haz clic en el host deseado. En la página Properties of host, selecciona Host > Save & run service discovery. Si, en cambio, seleccionas Host > Run service discovery en el menú, también irás a la lista de servicios, pero sin guardar las propiedades del host.En monitorización, a través de la lista de servicios de un host:

Selecciona el menú Host, y en la sección Setup selecciona la entrada Service configuration. Un pequeño símbolo de engranaje en el icono indica que esta entrada de menú conduce a una página de la Configuración. Esto te llevará directamente a la configuración del servicio.

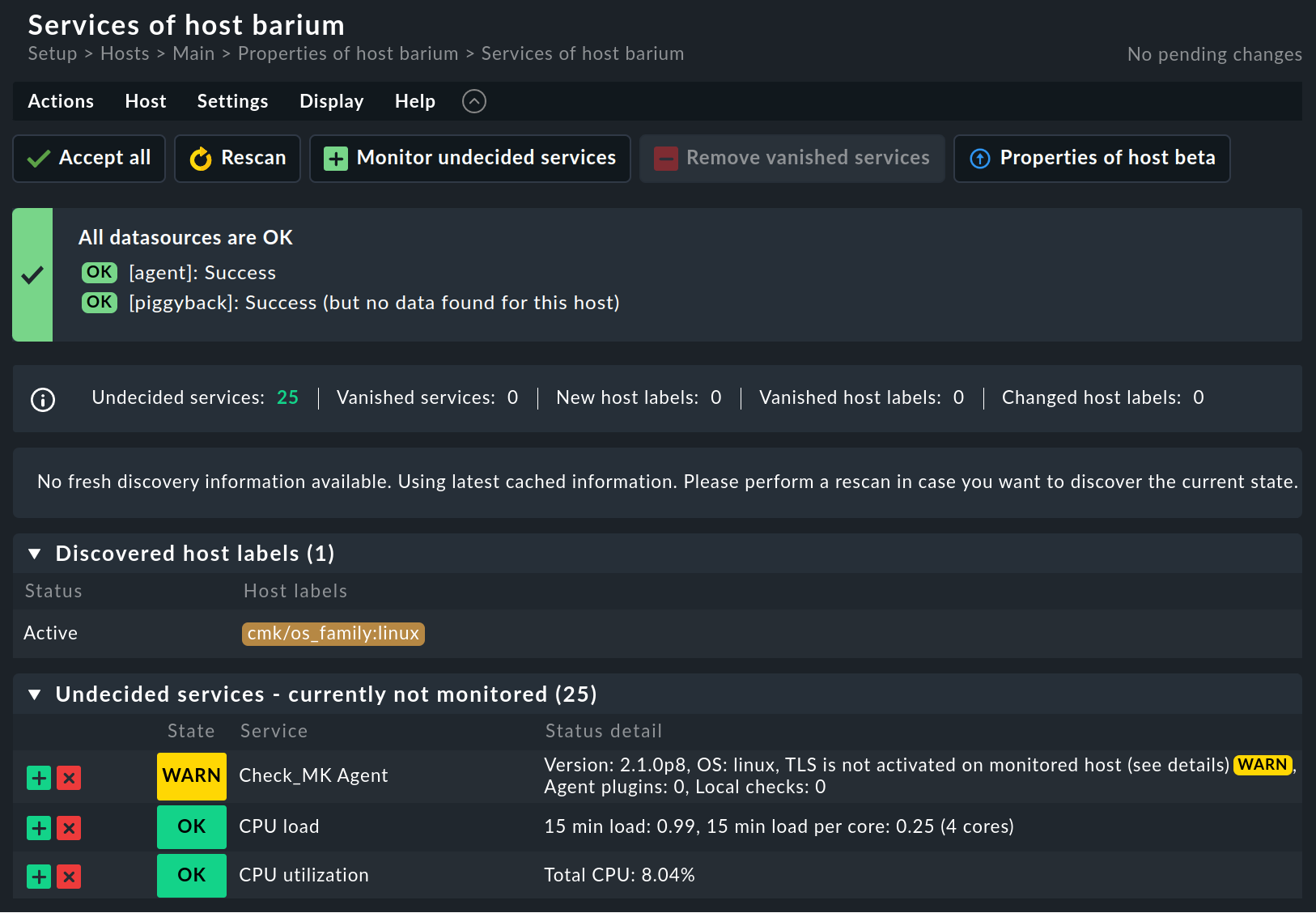

Sea cual sea el método que elijas, el resultado debería parecerse a esto:

Las acciones más importantes están a tu disposición en la barra de acciones, otras se encuentran en el menú Actions. Algunas notas sobre las acciones posibles:

El botón Accept all suele ser la mejor acción para un host nuevo. También es la opción adecuada para host existentes en los que se encuentran servicios que no están siendo monitorizados actualmente. Puedes encontrarlos en Undecided services (currently not monitored) section. Accept all añade los servicios que faltan, elimina los servicios desaparecidos y acepta las etiquetas de host encontradas.

El botón Rescan garantiza que se obtienen datos frescos y completos del dispositivo de destino. Para permitir una carga más rápida de la página, Checkmk trabaja con archivos almacenados en caché que se registran durante la monitorización normal. Por tanto, para los dispositivos SNMP, el botón activa la búsqueda de nuevos check plugin y también puede encontrar servicios adicionales.

El botón Monitor undecided services transfiere los servicios correspondientes a la monitorización, pero sin transferir las etiquetas de host.

Remove vanished services Elimina los servicios que ya no existen. Esto es útil para los servicios que recuerdan un estado actual en el momento del descubrimiento (por ejemplo, el estado actual de los puertos de un switch o de los sistemas de archivos y sus puntos de montaje).

Después de cada modificación es necesario activar cambios para hacerlos efectivos.

6. Importar hosts desde datos CSV

Si quieres añadir un gran número de hosts a Checkmk en una sola acción, puedes facilitar la tarea importando los hosts desde un archivo CSV. Esto es especialmente útil en dos escenarios de carga:

Quieres importar hosts desde otro sistema de monitorización que admita la exportación en formatos de datos estructurados. Puedes crear un archivo CSV desde este sistema de origen y utilizar este archivo para la importación al sistema Checkmk de destino.

Si quieres crear muchos hosts nuevos al mismo tiempo, introduce los hosts en una hoja de cálculo Excel y, a continuación, simplemente importa esta lista como un archivo CSV.

Checkmk es bastante flexible a la hora de importar datos CSV. En el caso más sencillo, en cada línea del archivo CSV simplemente tienes un nombre del host que es resoluble por DNS:

myserver01

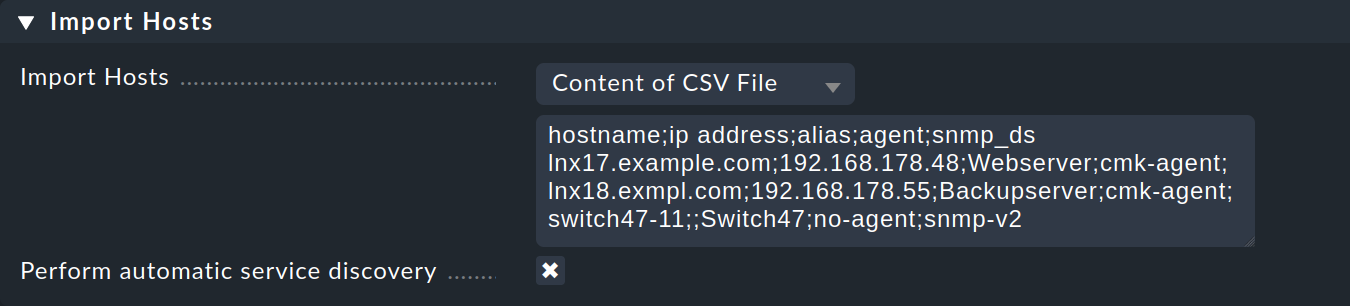

myserver02También puedes pasar atributos adicionales al mismo tiempo durante una importación. En la siguiente sección encontrarás una descripción general de todos los atributos posibles. Si el archivo CSV contiene los nombres de los atributos en la primera línea, Checkmk puede incluso asignarlos automáticamente. Checkmk es, en la medida de lo posible, tolerante con la ortografía no exacta (intenta interpretar las variaciones menores). Por ejemplo, en el siguiente archivo, Checkmk puede mapear automáticamente todas las columnas correctamente:

hostname;ip address;alias;agent;snmp_ds

lnx17.example.com;192.168.178.48;Webserver;cmk-agent;

lnx18.exmpl.com;192.168.178.55;Backupserver;cmk-agent;

switch47-11;;Switch47;no-agent;snmp-v2El procedimiento es el siguiente: selecciona o crea una carpeta en la que deba realizarse la importación. Navega hasta esta carpeta (Setup > Hosts > …) y en el menú Hosts selecciona la entrada Import hosts via CSV file.

En la página siguiente, utiliza Upload CSV File para cargar el archivo. Alternativamente, selecciona Content of CSV File y copia el contenido del archivo en la caja de texto situada debajo de la lista. Puedes ejecutar inmediatamente un descubrimiento de servicios automático en los host recién importados. Para ello, selecciona la opción Perform automatic service discovery.

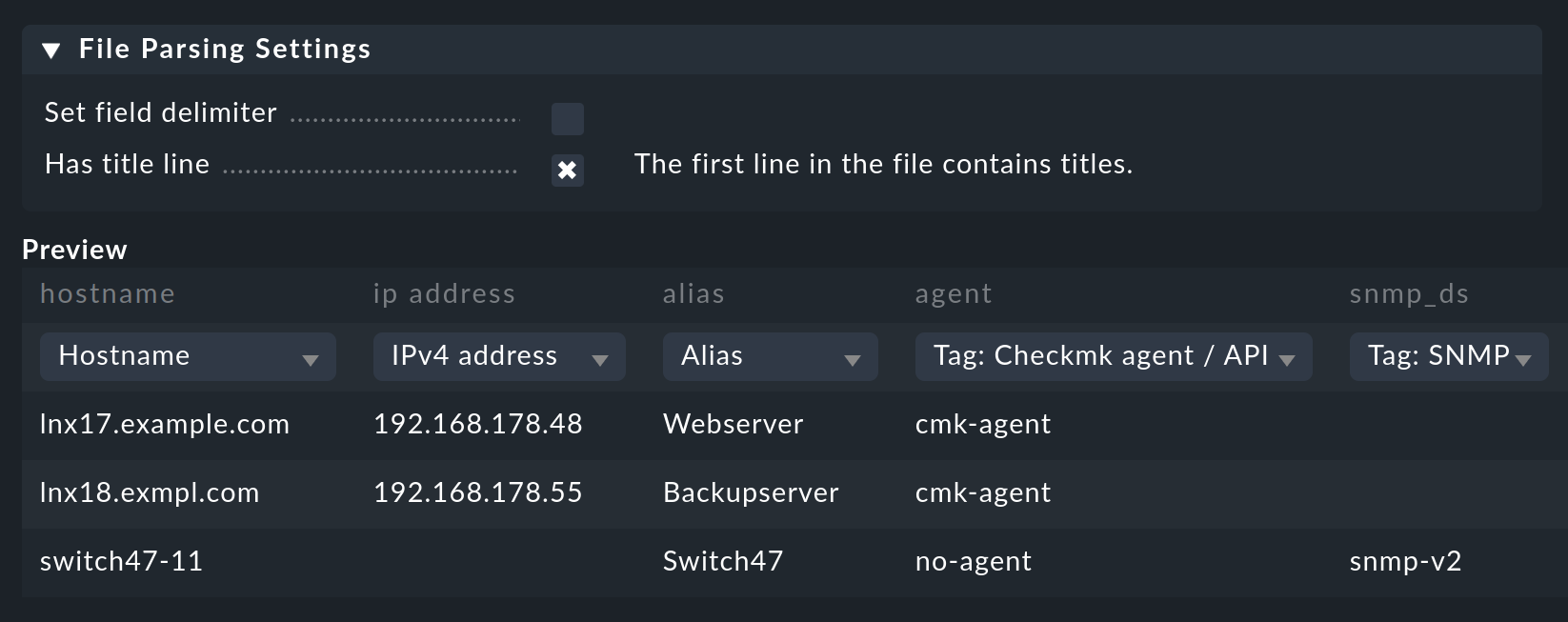

Haciendo clic en Upload accederás a la página siguiente:

Seleccionar un delimitador (Set field delimiter) no es necesario para este ejemplo, ya que el punto y coma ya se ha interpretado correctamente. Checkmk reconoce automáticamente los delimitadores comunes, como la pestaña o el punto y coma. Selecciona aquí la opción Has title line para reconocer los encabezados. En Preview puedes ver una vista previa de la nueva tabla.

Si la detección automática de una columna no funciona correctamente, también puedes seleccionar manualmente el atributo que se va a asignar. Utiliza para ello la lista correspondiente. Para las etiquetas del host (las entradas que empiezan por Tag), el archivo CSV debe contener el ID interno de la etiqueta (aquí, por ejemplo, cmk-agent y no su título Checkmk agent / API integrations visible en la GUI). Puedes ver exactamente cuáles son los ID internos de las etiquetas del host en Setup > Hosts > Tags. Para los ID de las etiquetas predefinidas (builtin), consulta la tabla del artículo que describe las etiquetas del host.

Inicia la importación haciendo clic en Import. Si has seleccionado la opción Perform automatic service discovery, aterrizarás en la página de descubrimiento de servicios y deberás editarla. Una vez completado el descubrimiento de servicios, sólo queda activar los cambios como de costumbre, tras lo cual todos los nuevos host estarán en la monitorización.

6.1. Vista general de los atributos para la importación

| Atributo | Descripción |

|---|---|

|

Nombre del host (máximo 253 caracteres) |

|

Nombre alias del host |

|

Site en el que se monitoriza este host |

|

Dirección IPv4 |

|

Dirección IPv6 |

|

Comunidad SNMP |

|

Tag Criticidad |

|

Tag Segmento de red |

|

Tag Integración agente Checkmk / API |

|

Tag Piggyback |

|

Tag SNMP |

|

Tag Familia de direcciones IP |

7. Realizar un escaneo de carpetas en red

7.1. El principio

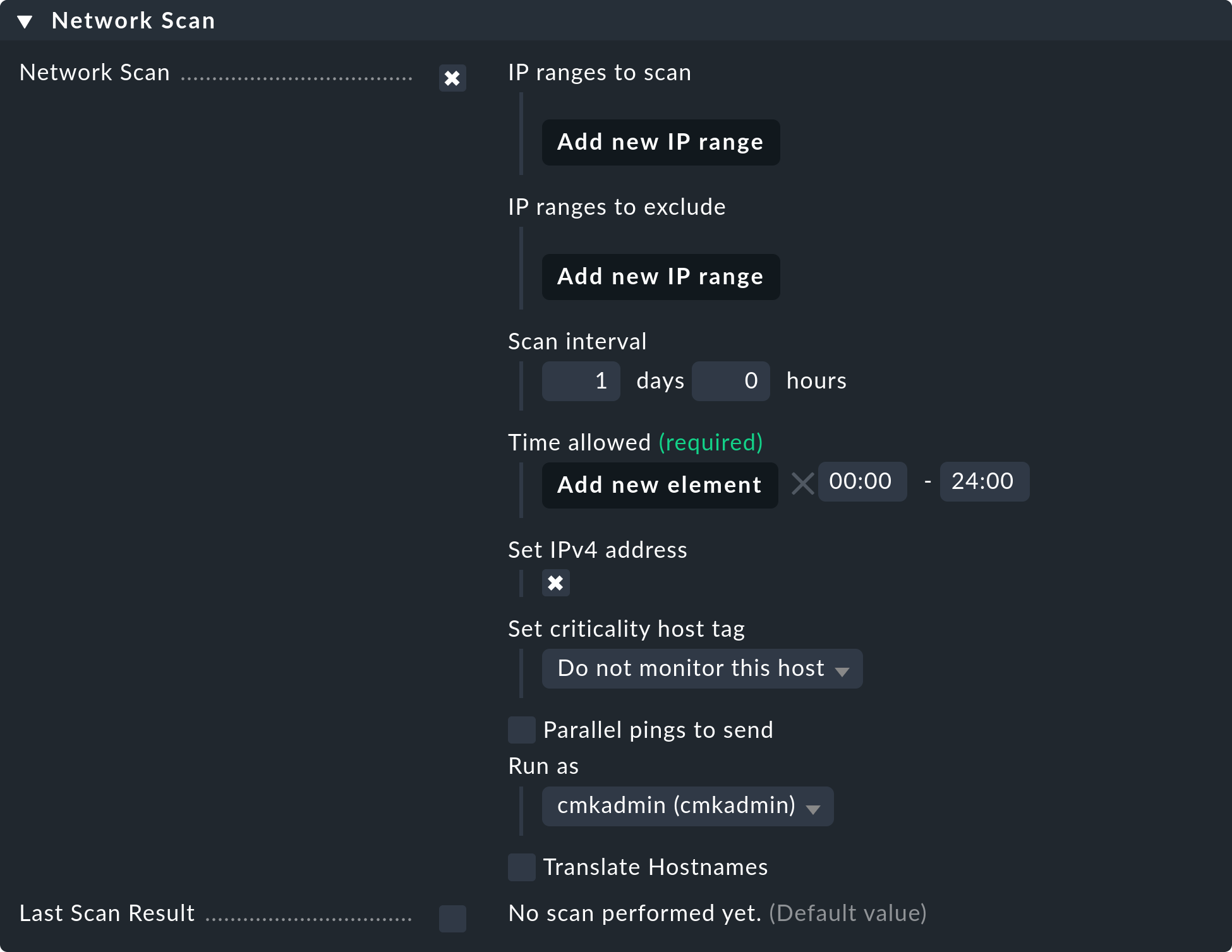

Checkmk ofrece la posibilidad de escanear automática y regularmente tu red -o sólo partes de ella- en busca de (nuevos) host. Este escaneo de red se configura a nivel de carpeta en la administración de host de Checkmk. Un cronjob se ejecuta en segundo plano cada minuto. El cronjob comprueba los dos ajustes Scan interval y Time allowed. Si este intervalo ha expirado y el servidor está dentro del tiempo permitido para el escaneo, se iniciará el escaneo. Así, un escaneo de red recién configurado se iniciaría al minuto de hacer clic en Save, siempre que no hayas cambiado Time allowed.

Una vez que se inicia el escaneo, ocurren básicamente tres cosas:

En primer lugar, Checkmk determina las direcciones IP que se van a escanear. De los rangos de direcciones configurados, elimina las direcciones que ya se estén utilizando en cualquier carpeta de las configuraciones de tus host.

A continuación, se hace ping a las direcciones identificadas. Si hay respuesta a este ping en una dirección, se intenta determinar un nombre del host.

Por último, se crean los hosts de la carpeta. Se omitirán todos los hosts con nombres que ya existan en el site.

7.2. Configurar un escaneo de red

Como se ha mencionado anteriormente, el escaneo de red se configura a nivel de carpeta. Primero abre Setup > Hosts > Hosts. Luego navega a cualquier carpeta o quédate en la carpeta Main.. A través del menú Folder > Properties encontrarás la caja Network Scan.

Activa el escaneo de red utilizando el checkbox correspondiente.

A continuación, en IP ranges to scan, especifica las direcciones IP que Checkmk debe monitorizar automáticamente por ti. Para esta definición puedes elegir entre direcciones IP individuales, rangos de direcciones IP y redes completas. Te recomendamos que no selecciones un rango de direcciones demasiado grande, ya que, de lo contrario, el escaneo de la red puede tardar mucho tiempo.

Cuando elijas una red, también te recomendamos que no superes la máscara de red de /21, que corresponde a 2048 direcciones IP. No deberías superar el número de 2048 direcciones IP ni siquiera cuando selecciones a través de IP-Range. Por supuesto, esto sólo puede ser una recomendación aproximada, ya que tu red (de organizaciones) puede ser capaz de manejar rangos de direcciones mayores sin ningún problema.

La siguiente opción IP ranges to exclude te permite excluir partes del rango de direcciones configurado anteriormente. Esta opción también es útil para excluir del escaneo de la red hosts o direcciones IP que ya son conocidas y están siendo monitorizadas. De esta forma, puedes evitar que se creen hosts duplicados.

Las dos opciones siguientes Scan interval y Time allowed te permiten especificar con qué frecuencia debe ejecutarse el escaneo y a qué hora quieres permitirlo.

Una de las consideraciones más importantes a la hora de configurar el escaneo de la red es cómo quieres tratar los hosts que se encuentren. La opción Set criticality host tag desempeña un papel fundamental en este aspecto:

Por defecto, se selecciona Do not monitor this host. Esto especifica que los hosts encontrados sólo se incluyen en la administración de hosts por el momento. No se produce una monitorización real. Un enfoque podría ser mover manualmente los hosts descubiertos a tu estructura de hosts existente, por ejemplo, utilizando la función Move this host to another folder. Después de moverlos, tendrás que personalizar o eliminar el tag del host Criticality. Si tienes un gran número de hosts, puedes utilizar la función Remove explicit attribute settings en Setup > Hosts > Hosts.

Si en lugar de ello seleccionas aquí Productive system como tag del host, los hosts encontrados -si se configuran adecuadamente con el conjunto de reglas Periodic service discovery conjunto de reglas- también se incluirán directamente en la monitorización.

Antes de utilizar el escaneo de red, ten en cuenta también las siguientes consideraciones básicas:

El escaneo se ejecuta mediante un ping. Esto también significa que se pueden encontrar dispositivos que sólo se pueden monitorizar mediante SNMP, pero no se monitorizarán automáticamente porque no se habrá configurado el SNMP credentials.

En el caso de hosts Windows nuevos, la llamada Solicitud de Eco estará desactivada en el cortafuegos a menos que se haya definido la configuración correspondiente, por ejemplo, mediante directivas de grupo. Por tanto, dichos hosts Windows no responderán al escaneo y, por tanto, no se encontrarán.

Checkmk sólo puede proporcionarte datos limpios de los hosts que encuentra si tu red y tu site están configurados en consecuencia. Las entradas conflictivas en DNS y en tu site de Checkmk pueden dar lugar a duplicados. Se crea un duplicado cuando un host con un nombre (pero sin dirección IP) ya ha sido configurado en Checkmk y ahora se encuentra con un nombre diferente a través de su dirección IP.

8. Buscar hosts en Configuración

Checkmk proporciona una forma cómoda de buscar en el entorno de monitorización (en el menú Monitor ) y en el entorno de configuración (en el menú Setup ). Los resultados de estas búsquedas pueden diferir porque los hosts del entorno de monitorización no son necesariamente los mismos que los del entorno de configuración, por ejemplo, si has creado un host en Configuración sin activar este cambio, (todavía) no existirá en monitorización.

Hay otra forma de buscar hosts en el entorno de configuración, que tiene las siguientes ventajas:

Puedes buscar hosts por diversos criterios.

Los host encontrados se listan en una página de resultados desde la que puedes iniciar las acciones masivas, como se ha descrito anteriormente en este artículo.

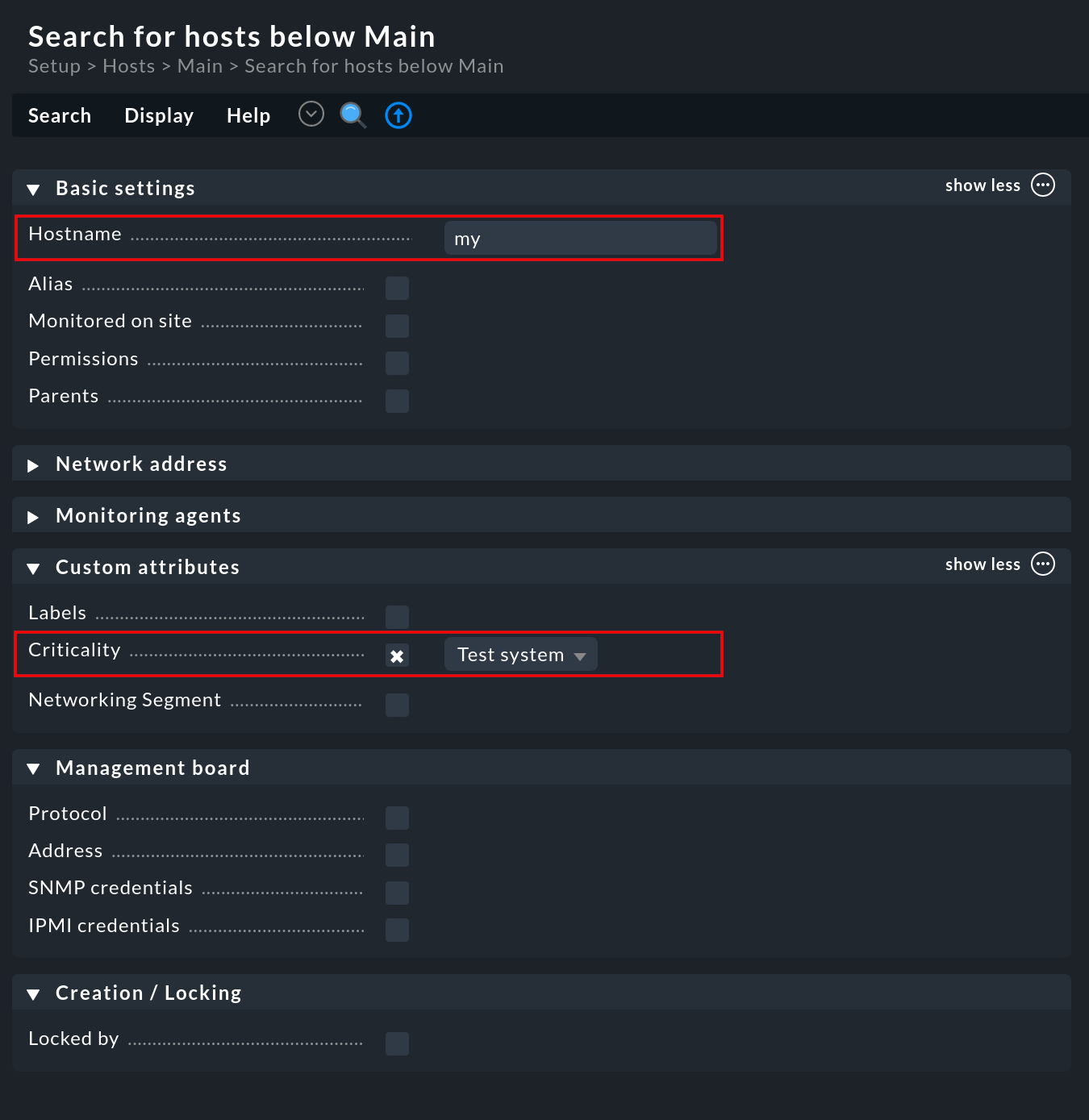

Puedes encontrar esta búsqueda en Setup > Hosts > Hosts en la página de una carpeta abierta en el menú Display > Search hosts. Dicha búsqueda siempre se inicia desde la carpeta actual, recursivamente en todas sus subcarpetas. Para buscar globalmente, simplemente inicia la búsqueda desde la carpeta Main:

Para el campo Hostname, se utiliza una búsqueda parcial de palabras(búsqueda infija): se busca el texto introducido, en cualquier posición, en el nombre del host. Además, puedes limitar la búsqueda utilizando otros atributos. Todas las condiciones están vinculadas con AND. Así, el ejemplo de la captura de pantalla anterior busca todos los host con my en sus nombres, y que también tengan el tag Test system.

Comienzas la búsqueda con Submit. La página de resultados puede tratarse casi como una carpeta normal. Esto significa que aquí puedes utilizar las acciones masivas disponibles en el menú Hosts de la sección On selected hosts, por ejemplo, para mover todos los hosts encontrados a una carpeta específica.

Puedes personalizar y refinar aún más la búsqueda en la página de resultados con Refine search.

9. Renombrar hosts

Renombrar hosts puede parecer una tarea sencilla a primera vista, sin embargo, si se examina más de cerca, resulta ser una operación compleja. La razón es que Checkmk utiliza el nombre del host como clave única para el host, y de hecho en numerosos lugares. Esto incluye nombres de archivo, datos de registro, reglas, dashboards, informes, agregaciones BI, etc. El nombre de un host también aparece en las URL.

Checkmk proporciona dos funciones en Setup para renombrar limpiamente un host en todas sus apariciones. Puedes renombrar un solo host (en las propiedades del host en el menú Host > Rename ) o renombrar varios hosts de una carpeta simultáneamente (en el menú Hosts > Rename multiple hosts ).

Importante: Al realizar cambios en varios host y en varias ubicaciones, siempre es posible que algo vaya mal. Por lo tanto, asegúrate de que tienes una copia de seguridad actualizada de tu site - antes de iniciar la acción de renombrar.

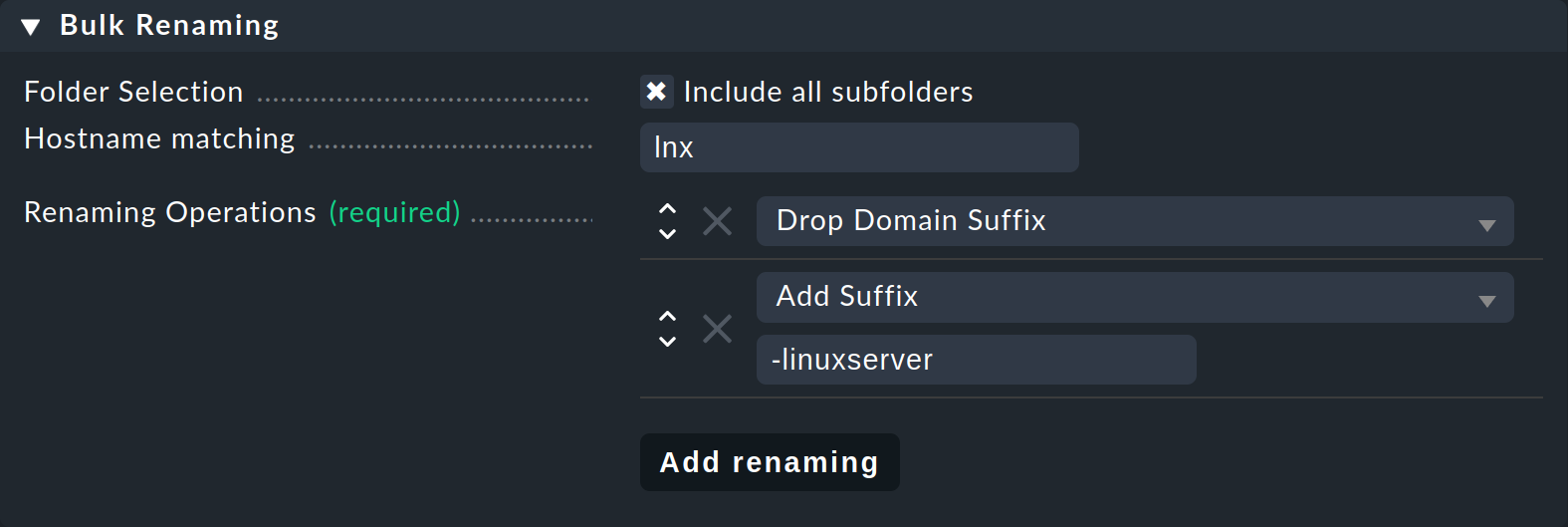

Bulk renaming of hosts permite la coincidencia simultánea y sistemática de nombres de varios host:

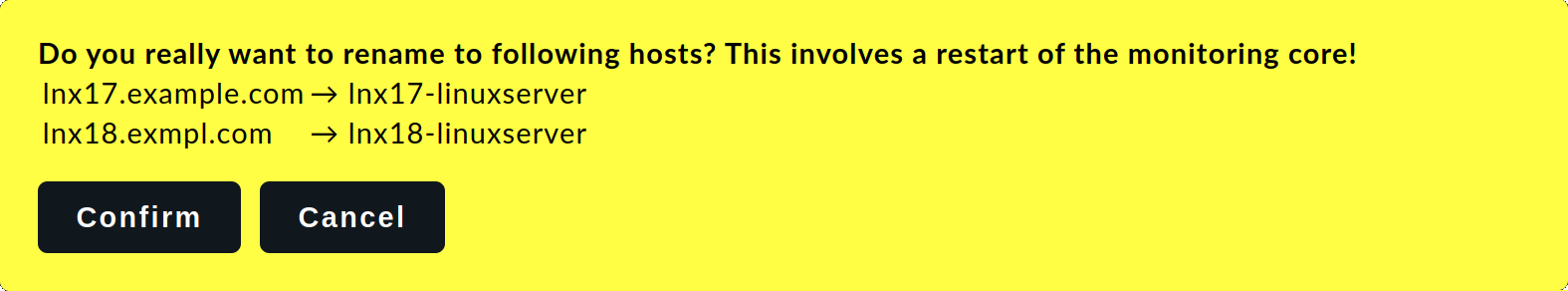

En el campo Hostname matching, primero especifica opcionalmente una expresión regular que coincida con el principio de los nombres de host que quieres renombrar - así, en el ejemplo, todos los host cuyos nombres empiecen por lnx. A continuación, añade una o más operaciones con Add renaming. Éstas se aplican en secuencia a los nombres del host. En el ejemplo anterior, primero Drop Domain Suffix trunca todo lo que sigue al primer . de todos los nombres del host, y luego Add Suffix añade el sufijo -linuxserver a los nombres.

Hay más operaciones disponibles, la mayoría de las cuales se explican por sí mismas. Si no, puedes obtener más información a través de la ayuda en línea.

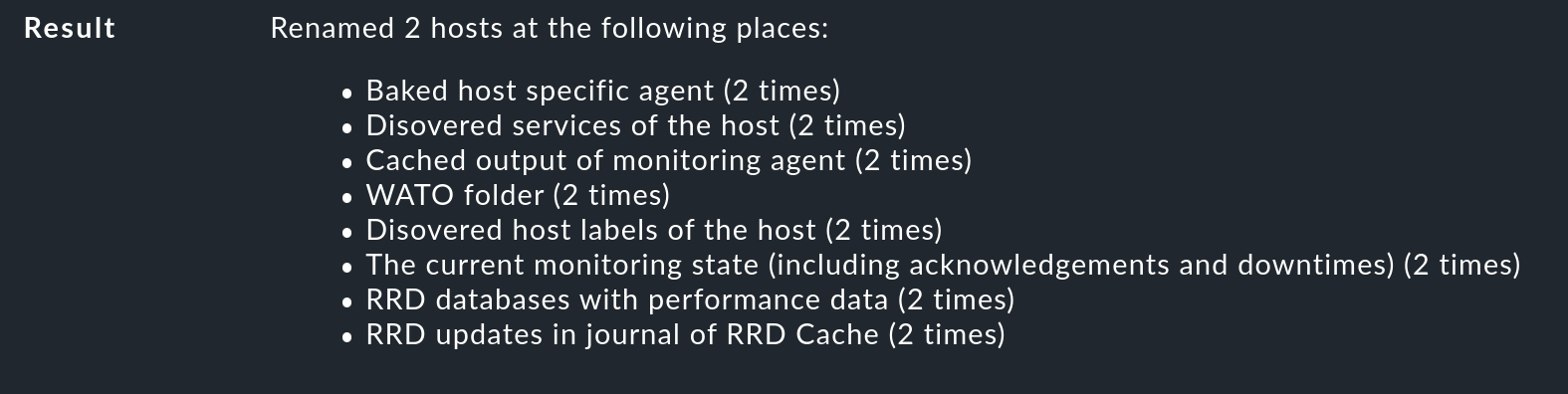

Tras iniciar el procedimiento de cambio de nombre con Bulk rename y confirmar la pregunta obligatoria "¿Estás seguro...?

... completar el proceso puede llevar un rato. Durante el proceso de renombrado, ¡la monitorización se detendrá por completo! Esto es necesario para mantener todo en un estado coherente. Al final del proceso obtendrás una visión general de dónde se han realizado exactamente los renombrados:

10. Peticiones API-REST para host y carpetas

También puedes realizar muchas de las acciones descritas en este artículo utilizando la API-REST de Checkmk. Esto es especialmente interesante si tienes muchos objetos que gestionar en tu site y quieres automatizar acciones. Por ejemplo, puedes crear muchos host utilizando la API-REST y evitar los posibles errores que siempre pueden producirse al introducirlos manualmente a través de la GUI.

Si la línea de comandos, los scripts y las API no son tus herramientas preferidas, en este punto basta con saber que existe esta API, que te proporciona una potente herramienta a la que recurrir cuando la necesites, como alternativa a la gestión a través de la interfaz web.

Consulta el artículo sobre la API-REST para obtener una introducción al uso de esta API. Puedes encontrar la documentación de referencia en la interfaz web de tu sitio Checkmk. Allí podrás familiarizarte con la sintaxis de las solicitudes y la estructura de las respuestas. Puedes acceder a todas las entradas importantes de la API-REST en la interfaz web de Checkmk a través de la barra de navegación del menú Help > Developer resources.

Por último, consulta el artículo API-REST de Ejemplos, que explica cómo realizar acciones en hosts y carpetas a través de la línea de comandos, como ver la estructura de carpetas y los hosts de una carpeta, crear un host en una carpeta concreta, etc.

11. Archivos y directorios

| Ruta del archivo | Función |

|---|---|

|

En este directorio se mapea la estructura de carpetas de la Configuración que hay debajo de la carpeta Main mediante una estructura de subdirectorios. Si se crea una carpeta en la GUI, también se crea un nuevo directorio en el sistema de archivos. Aquí Checkmk se asegura de que los nombres de los directorios sean únicos y sólo se utilicen caracteres permitidos en el sistema de archivos. Por ejemplo, un espacio se sustituye por un guión bajo. |

|

Fichero de configuración para todos los hosts de la carpeta Main. Para los hosts de las subcarpetas de Main, hay un archivo con el mismo nombre en cada subdirectorio. |

|

Este archivo oculto contiene el nombre para mostrar en la GUI (Main) y todas las demás propiedades de este directorio. En cada subdirectorio existe un archivo |