This is a machine translation based on the English version of the article. It might or might not have already been subject to text preparation. If you find errors, please file a GitHub issue that states the paragraph that has to be improved. |

1. Ottimizzare la sicurezza

Anche se il monitoraggio consiste "solo" nell'osservazione, la questione della sicurezza IT rimane comunque molto importante, soprattutto durante la connessione e la configurazione di sistemi remoti. Nell'articolo sulla sicurezza troverai una panoramica dei temi che ti consentiranno di ottimizzare la sicurezza del tuo sistema.

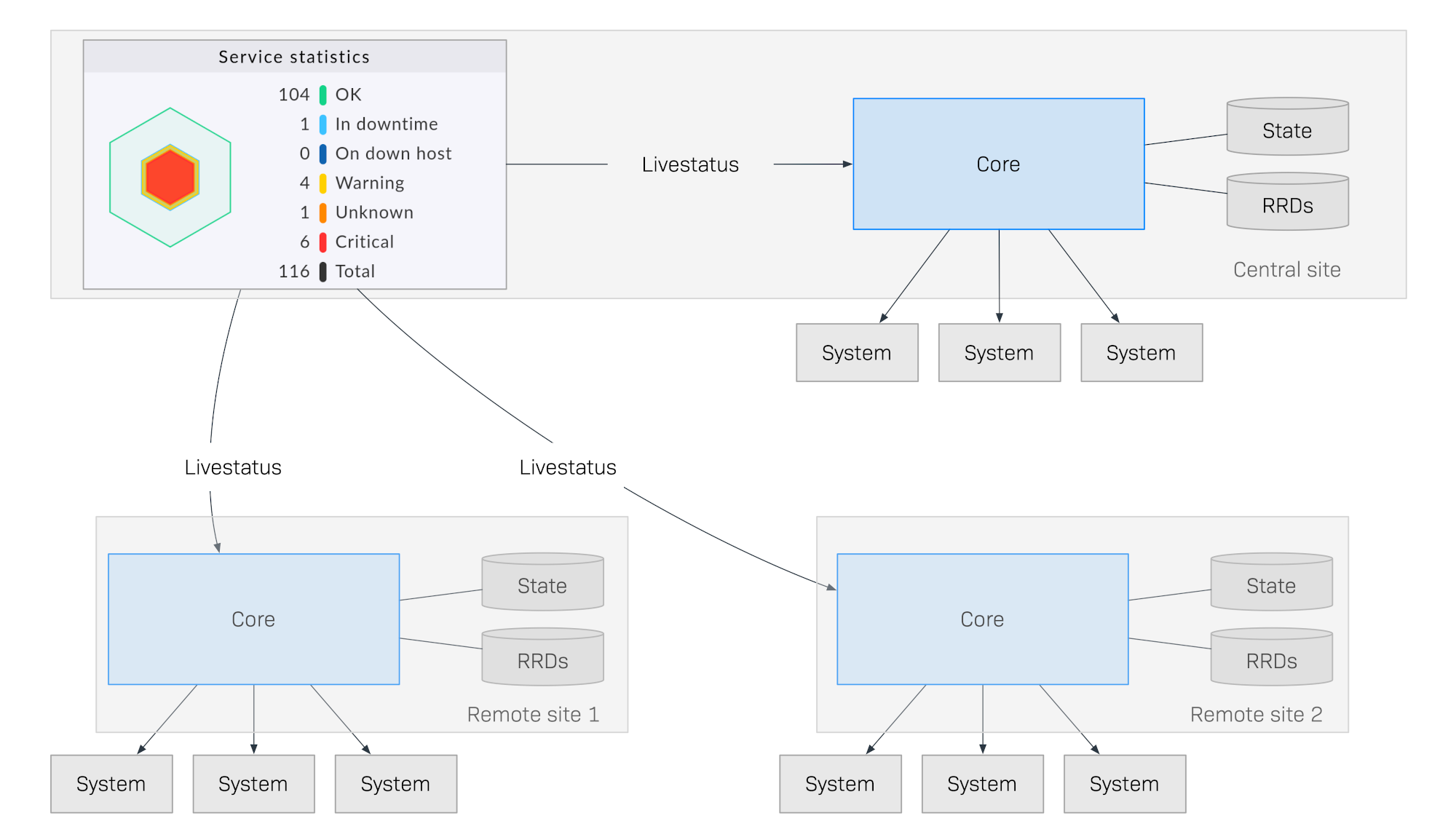

2. Monitoraggio di ambienti molto estesi

Quando il tuo monitoraggio raggiunge una scala tale da coinvolgere migliaia o anche più host, le questioni relative all'architettura e all'ottimizzazione diventano più urgenti. Uno degli aspetti più importanti è il monitoraggio distribuito. In questo caso lavori con diversi siti Checkmk interconnessi tra loro a formare un unico grande sistema, che all'occorrenza può essere configurato centralmente tramite l'impostazione centrale.

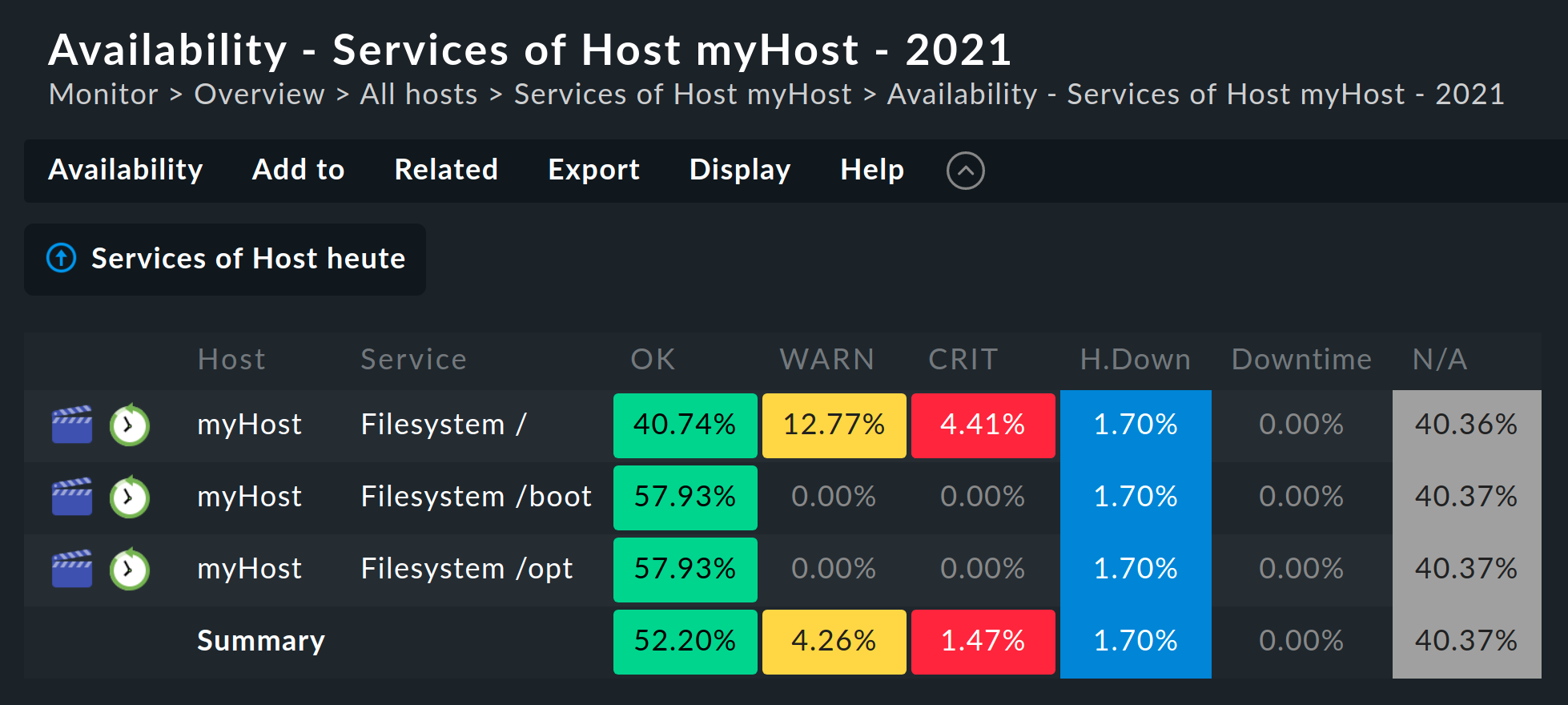

3. Disponibilità e SLA

Checkmk è in grado di calcolare con estrema precisione il livello di disponibilità degli host o dei servizi in determinati intervalli di tempo, il numero di interruzioni, la durata di tali interruzioni e molto altro ancora.

Sulla base dei dati di disponibilità, il modulo software SLA incluso nelle edizioni commerciali consente una valutazione molto più dettagliata per aiutarti a rispettare gli accordi sul livello di servizio (SLA) — e tali accordi possono anche essere sottoposti a monitoraggio attivo.

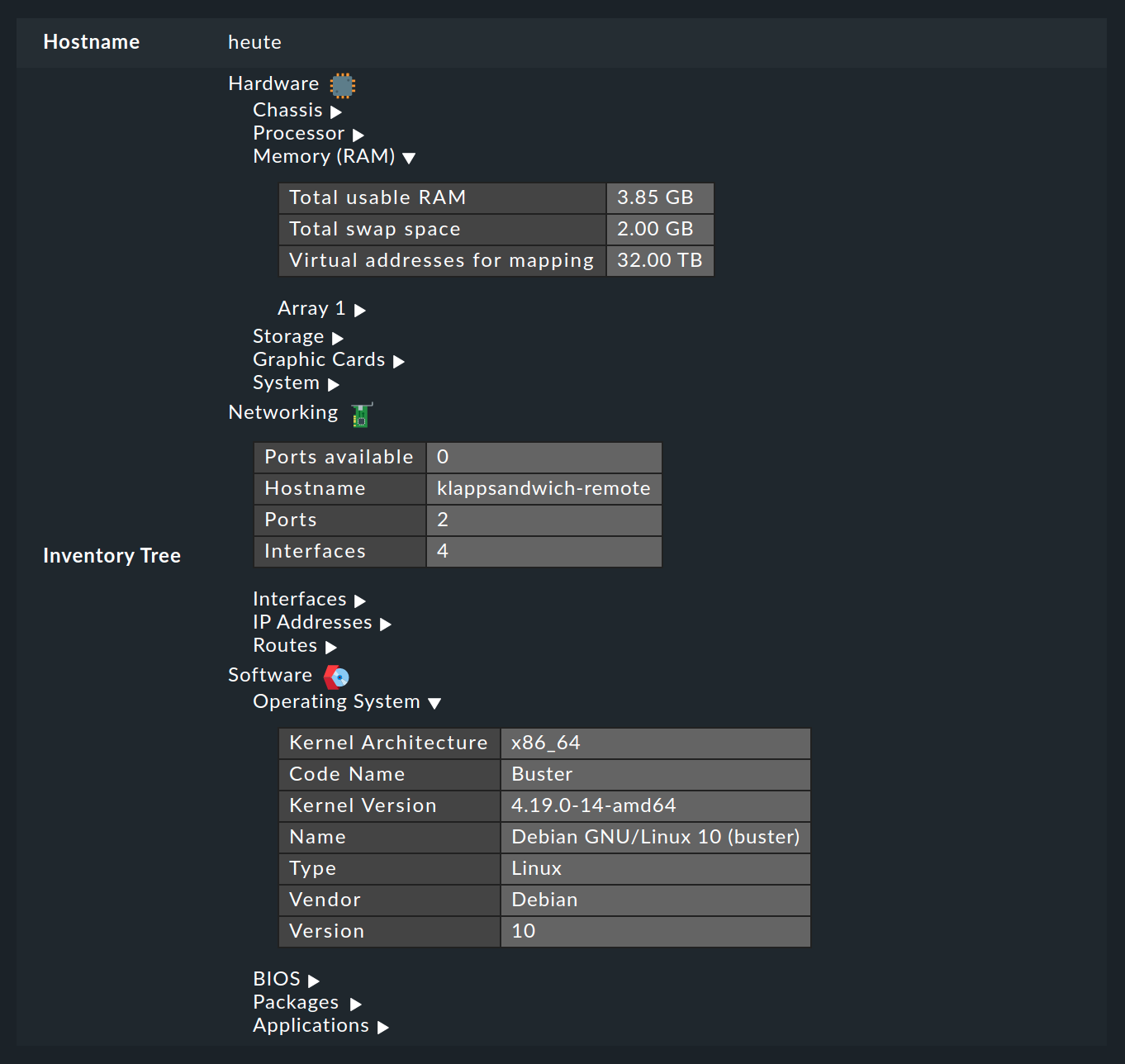

4. Inventario hardware e software

L'inventario HW/SW in realtà non fa più parte del monitoraggio, ma Checkmk può utilizzare gli agenti già esistenti per generare informazioni dettagliate sull'hardware e sul software dei tuoi sistemi monitorati. Questo è molto utile per la manutenzione, la gestione delle licenze o il popolamento automatico dei database di gestione della configurazione.

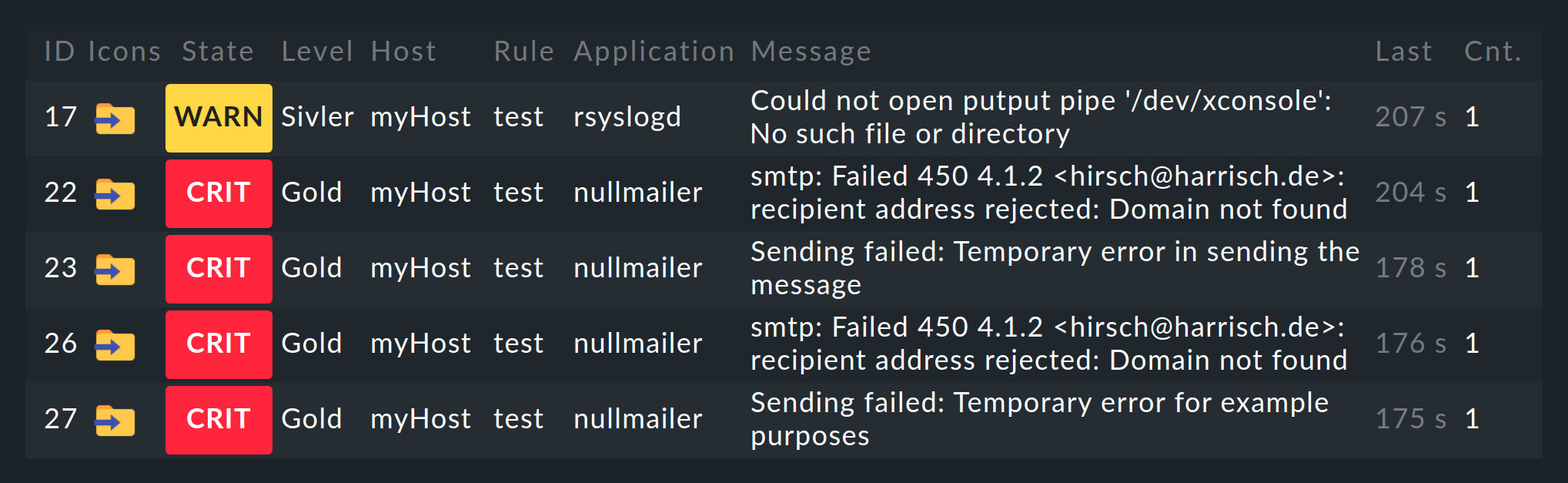

5. Monitoraggio di messaggi ed eventi

Finora abbiamo parlato solo del monitoraggio degli stati attuali di host e servizi. Un discorso completamente diverso è la valutazione dei messaggi spontanei che compaiono, ad esempio, nei file di log o che vengono inviati tramite syslog o SNMP trap. Checkmk filtra gli eventi rilevanti dai messaggi in arrivo e dispone, a questo scopo, di un sistema completamente integrato chiamato Console degli Eventi.

6. Visualizzazione tramite mappe e diagrammi

Con il componente aggiuntivo NagVis integrato in Checkmk, puoi visualizzare gli stati su mappe o diagrammi personalizzati. Questo è ottimo per creare panoramiche generali accattivanti, ad esempio su un monitor in una sala di controllo.

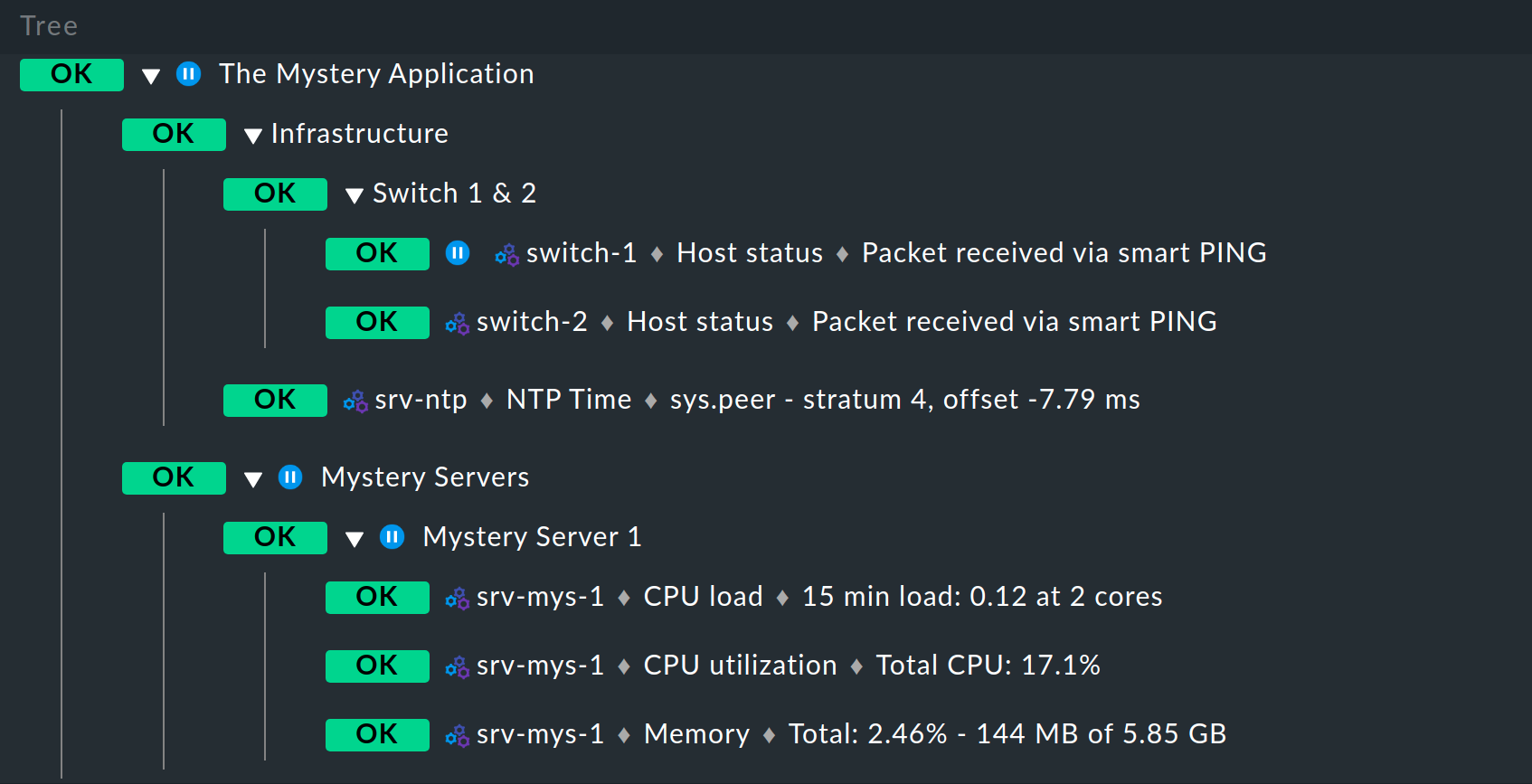

7. Business Intelligence (BI)

Grazie al modulo software di Business Intelligence integrato in Checkmk, puoi ricavare lo stato complessivo delle applicazioni critiche per l'azienda dai numerosi dati di stato individuali e visualizzarli in modo chiaro.

8. Creazione di rapporti PDF

Le informazioni disponibili in Checkmk — visualizzazioni, tabelle di disponibilità, grafici, loghi e molto altro — possono essere raccolte in rapporti ed esportate come documenti PDF stampabili. I rapporti PDF possono essere creati solo nelle edizioni commerciali.

9. Aggiornamento automatico degli agenti

Se monitori molti server Linux e Windows, puoi utilizzare l'aggiornamento dell'agente incluso nelle edizioni commerciali per avere un metodo centralizzato per mantenere aggiornati i tuoi agenti di monitoraggio e le loro configurazioni.

10. Sviluppare i propri plug-in

Anche se Checkmk offre oltre 2000 plug-in di controllo, a volte può capitare che manchi un plug-in specifico. Trovi un'introduzione allo sviluppo di estensioni per Checkmk in un articolo dedicato.